6 வழிகள், ஒரு WiFi அண்டை மற்றும் பாதுகாப்பு முறைகள் இணைக்க எப்படி

கார்ப்பரேட் அணுகல் புள்ளிகளைப் போலன்றி, அண்டை ரவுட்டர்கள் மிகவும் பாதிக்கப்படக்கூடியவை. சிறப்பு திட்டங்கள் (WIFITE, முதலியன) உதவியுடன், Wi-Fi ஹேக்கர் திறன்களால் கூட வேகத்தை ஏற்படுத்துகிறது. நிச்சயமாக கூட உங்கள் அண்டை கூட திசைவி உள்ளமைவில் பிரச்சினைகள் உள்ளன, அல்லது கடவுச்சொற்களை செலவு இல்லை. WiFi அண்டை, மற்றும் freebies காதலர்கள் இருந்து தங்களை பாதுகாக்க விரும்பும் அந்த என்று விரும்பும் அந்த இந்த கட்டுரை பயனுள்ளதாக இருக்கும்.

ஹேக்கிங் முறை அண்டை நாடுகளின் WiFi நெட்வொர்க்கின் கட்டமைப்பை சார்ந்துள்ளது. எந்த பாதுகாப்பு தரத்திலும், அதன் சொந்த நோக்கங்களுக்காக ஒரு தாக்குதலை பயன்படுத்தக்கூடிய பாதிப்புகளும் உள்ளன.

திறந்த அணுகல்

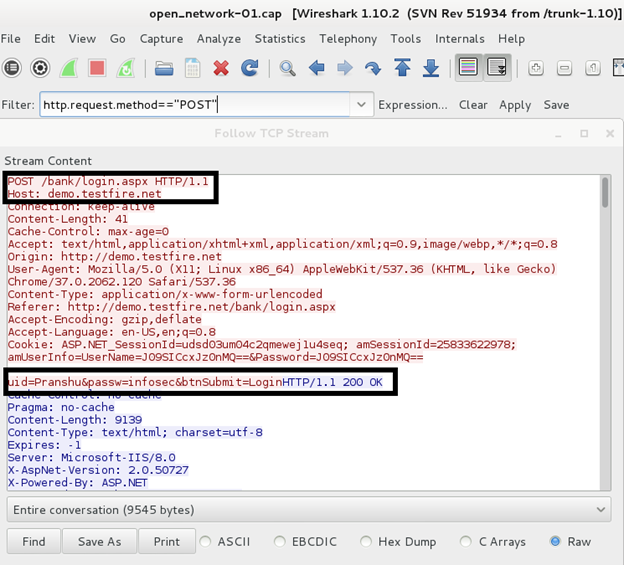

வெளிப்புற ஹாட்ஸ்பாட் ஒரு அரிதான நிகழ்வு ஆகும், ஆனால் அது உள்ளது. தொகுப்புகள் குறியாக்கங்களுக்கு உட்படுத்தப்படுவதில்லை, எந்தவொரு பயனரும் Airodump-Ng பயன்பாட்டைப் பயன்படுத்துவதன் மூலம் போக்குவரத்து குறுக்கிடலாம். குறுக்கீடு செய்யப்பட்ட தரவு Wireshark இல் பகுப்பாய்வு செய்யப்படுகிறது.

இப்போது அது சாத்தியமில்லை, ஏனெனில் தனிப்பட்ட தரவு வேலை செய்யும் தளங்கள் ஒரு பாதுகாப்பான இணைப்பு (HTTPS) பயன்படுத்துகின்றன.

பாதுகாப்பு முறை: திசைவிக்கு ஒரு சிக்கலான WPA-2 விசையை வைத்து. நீங்கள் திறந்த Wi-Fi மூலம் வேலை செய்தால், HTTPS எங்கும் உலாவி நீட்டிப்பு பயன்படுத்தவும், இது போக்குவரத்து குறியாக்குகிறது.

அருகில் உள்ள திறந்த Wi-Fi ஐ தேட, நீங்கள் Android இல் இலவச மண்டலத்தை பயன்படுத்தலாம். கூடுதலாக, மூடிய அணுகல் புள்ளிகளுக்கு சில கடவுச்சொற்கள் உள்ளன (நிரலின் பயனர்களுக்கு அணுகல் வழங்கப்பட்டது).

IV Collisses

WeP - ஒரு காலாவதியான பாதுகாப்பு நிலையானது, இது iv-collisions காரணமாக நிலையான தாக்குதல்களுக்கு பாதிக்கப்படும். WPA2 நெட்வொர்க் அங்கீகாரம் தோன்றிய பிறகு, சிலர் WEP ஐப் பயன்படுத்துகின்றனர், இது Firmware இன் புதிய பதிப்புகளில் இது அமைப்புகளில் கூட இல்லை.

2007 இல் முன்மொழியப்பட்ட டெஸா-வெயின்மேன் பாஸ்ஸ்கின் மிகவும் திறமையான தாக்குதல். ஹேக்கிங், நீங்கள் பல பத்தாயிரக்கணக்கான தொகுப்புகளை இடைமறிக்க வேண்டும்.

உங்களை பாதுகாக்க எப்படி: திசைவி அமைப்புகளில் AES அல்லது WPA2 இல் பிணைய அங்கீகார முறையை மாற்றவும்.

தேர்வு WPS PIN.

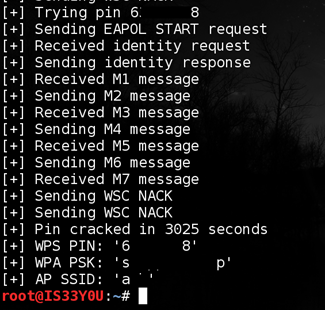

WPS PIN என்பது ஒரு 8-இலக்க எண், ஒவ்வொரு திசைவுக்கும் தனிப்பட்டது. இது அகராதி மூலம் மார்பளவு மூலம் wedged. பயனர் ஒரு WPA கடவுச்சொல்லை ஒரு சிக்கலான கலவை நிறுவுகிறது, மற்றும் அதை நினைவில் இல்லை, WPS-PIN செயல்படுத்துகிறது. திசைவிக்கு சரியான PIN குறியீட்டை மாற்றுவது என்பது எந்த சிக்கல்களின் WPA கடவுச்சொல் உட்பட அமைப்புகளின் வாடிக்கையாளருக்கு அடுத்தடுத்த பரிமாற்றத்தை அர்த்தப்படுத்துகிறது.

பிரதான WPS சிக்கல் என்பது PIN குறியீட்டின் கடைசி இலக்கமாகும். இது 8 முதல் 7 எழுத்துகளில் இருந்து PIN குறியீட்டின் பயனுள்ள நீளத்தை குறைக்கிறது. கூடுதலாக, திசைவி குறியீடு சரிபார்க்கிறது, அரை அதை உடைத்து, அதாவது, அது கடவுச்சொல்லை கைப்பற்ற 11,000 சேர்க்கைகள் எடுக்கும்.

பாதுகாப்பு: திசைவி firmware புதுப்பிக்கவும். மேம்படுத்தப்பட்ட பதிப்பில் பல தோல்வியுற்ற குறியீட்டு உள்ளீடுகளுக்குப் பிறகு ஒரு தடுப்பு செயல்பாடு செயல்படுத்தப்பட வேண்டும். செயல்பாடு வழங்கப்படவில்லை என்றால் - WPS அணைக்க.

WPS PIN பெற மற்ற வழிகள்

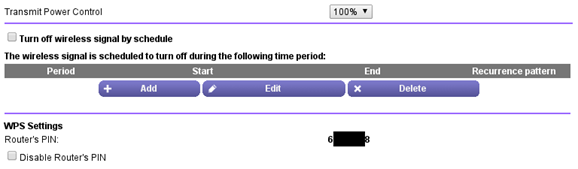

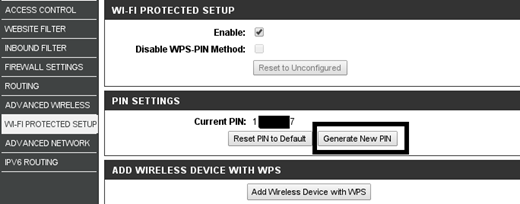

ஒரு முள் குறியீட்டின் மூலம் Wi-Fi உடன் இணைத்தல் உபகரணங்களுக்கு நேரடி அணுகல் மூலம் சாத்தியமாகும். ஒரு "நட்பு விஜயத்தின் போது" ஒரு திசைவி மூலக்கூறு இருந்து பெறலாம்.

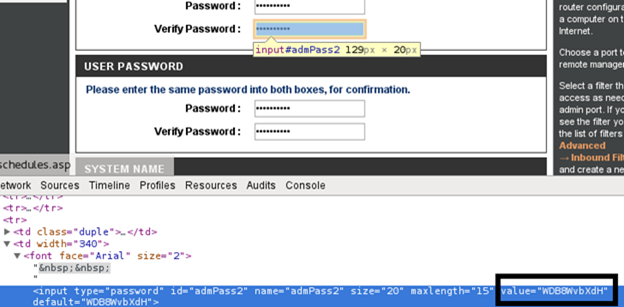

கூடுதலாக, திசைவி மேம்படுத்தல் போது அல்லது மீட்டமைக்க போது, \u200b\u200bதிசைவி திறக்க முடியும். இந்த வழக்கில், அண்டை நாடான தரமான உள்நுழைவு மற்றும் கடவுச்சொல்லை பயன்படுத்தி திசைவி இடைமுகத்தில் நுழைய முடியும், மற்றும் முள் கற்று. அதற்குப் பிறகு, WPA கடவுச்சொல் சில விநாடிகளில் மாறிவிடும்.

பாதுகாப்பு முறை: ஒரு கடவுச்சொல்லை கொண்டு ஸ்டிக்கர் நீக்க மற்றும் ஒரு இரண்டாவது திறந்த அணுகல் புள்ளி விட்டு விட வேண்டாம். திசைவி இடைமுகத்தின் மூலம் அவ்வப்போது WPS PIN ஐ மாற்றவும்.

கடவுச்சொல் கடவுச்சொல்

பாதிக்கப்பட்ட மற்றும் அணுகல் புள்ளிகளுக்கு இடையில் WPA 4-வழி கையுறை இடைமறிப்பு, நீங்கள் WPA Handshake இலிருந்து அகராதியை பிரித்தெடுக்கலாம்.

பாதுகாப்பு: எண்கள், எழுத்துக்கள் மற்றும் கடிதங்களில் சிக்கலான WPA கடவுச்சொற்களை பயன்படுத்தவும்.

Wi-Fi வழியாக ஃபிஷிங்

நீங்கள் WiFi திட்டங்கள் ஹேக்கிங் வெற்றி பெறவில்லை என்றால், மனித காரணி பயன்படுத்த, பயனர் அணுகல் புள்ளியில் கடவுச்சொல்லை கொடுக்க பயனர் கட்டாயப்படுத்தி வறுக்கப்பட வேண்டும்.

ஃபிஷிங் தாக்குதல்கள் மின்னஞ்சலில் அடிக்கடி நடத்தப்படுகின்றன, ஆனால் கடிதத்தில் Wafai தங்கள் கடவுச்சொல்லை எழுதும். ஒரு அண்டை குழப்பம், அது மற்றொரு அணுகல் புள்ளியுடன் இணைக்க எளிதானது. இது பைதோனில் எழுதப்பட்ட வைஃபிஷர் பயன்பாட்டைப் பயன்படுத்தி செய்யப்படுகிறது.

பின்வரும் வழிமுறையின் படி, விரிசல் செயல்முறை ஏற்படுகிறது:

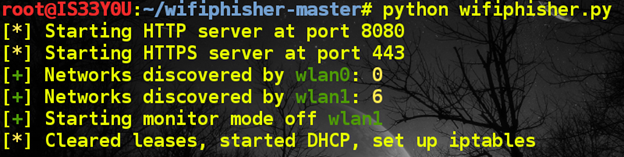

- பயன்பாடு தாக்குபவரின் கணினியைத் தயாரிக்கிறது: HTTP மற்றும் HTTPS சேவையகங்களை உள்ளமைக்கிறது, WLAN0 மற்றும் WLAN1 வயர்லெஸ் இடைமுகங்களை செய்கிறது. Interfaces ஒன்று கண்காணிக்க தொடங்குகிறது மற்றும் DHCP சேவைகள் வழியாக கூடுதல் ஐபி பெறுகிறது.

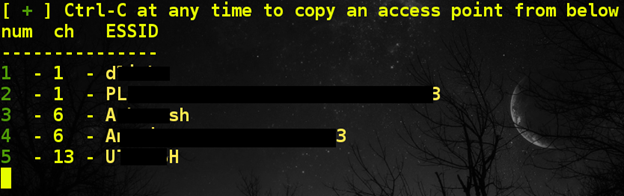

- பணியகம் தாக்குதலுக்கு கிடைக்கும் அணுகல் புள்ளிகளின் பட்டியலைக் காட்டுகிறது.

- பயன்பாட்டு உருவங்கள் தேர்ந்தெடுக்கப்பட்ட புள்ளியின் பெயர் மற்றும் தற்போதைய அசல் நெட்வொர்க்கை வெளியீடு செய்ய முயற்சிக்கின்றன.

- பாதிக்கப்பட்டவர் இண்டர்நெட் விழும் மற்றும் அது ஒரு க்ளோன் செய்யப்பட்ட அணுகல் புள்ளியை இணைக்கிறது.

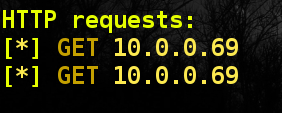

- இணைப்பு போது, \u200b\u200bபணியகத்தில் ஒரு தாக்குதல் ஒரு புதிய இணைப்பு பற்றி தகவல் வருகிறது.

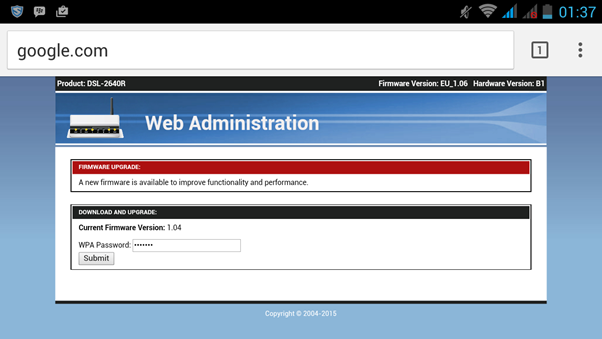

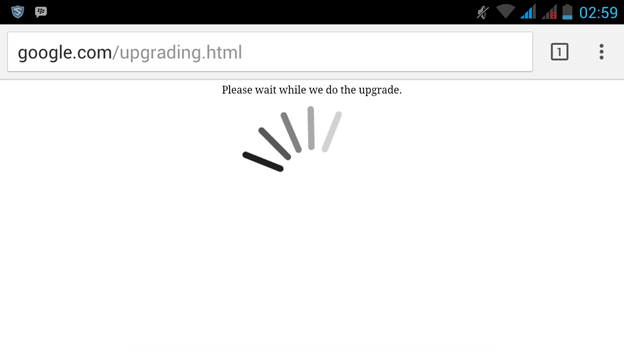

- பாதிக்கப்பட்டவர் எந்த தளத்தையும் திறக்க முயற்சிக்கிறார், ஆனால் அதற்கு பதிலாக ஃபிஷிங் பக்கத்தை காட்டுகிறது. எடுத்துக்காட்டாக, Google.ru க்கு பதிலாக ஒரு இணைப்பு பிழை கடவுச்சொல்லை மீண்டும் உள்ளிடும்படி கேட்கப்படும். வழங்குநர் அல்லது திசைவி இடைமுகத்தின் நிலையான பக்கத்திற்கு பக்கம் மிகவும் ஒத்ததாக இருக்கும்.

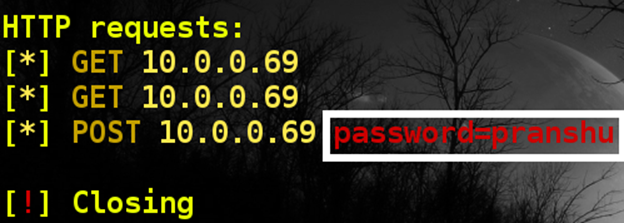

- பாதிக்கப்பட்டவர் எதையும் சந்தேகிக்கவில்லை மற்றும் கடவுச்சொல்லை அறிமுகப்படுத்தினால், இண்டர்நெட் வேலை செய்யும், மற்றும் தாக்குதல் அவரது பணியகத்தில் ஒரு கடவுச்சொல்லை பெறும்.

பாதுகாப்பு முறை: நீங்கள் அதிகாரப்பூர்வ தளத்தை பார்வையிட்டாலும், கடவுச்சொல்லுக்குள் நுழைவதற்கு முன் பக்கங்கள் சரிபார்க்கவும்.

விளைவுகள் ஹேக்கிங்

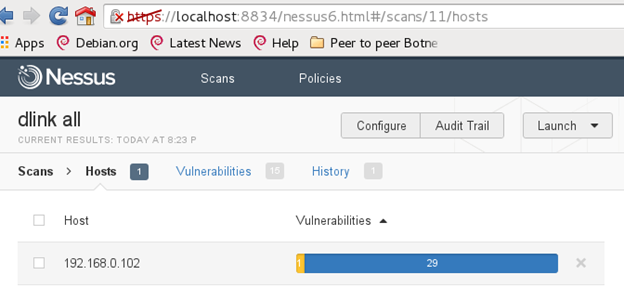

Wi-Fi க்கான அணுகல் திசைவி அமைப்புகளுக்கு அணுகலை திறக்கிறது. அரிதாக யாராவது திசைவி இடைமுகத்திற்கு நிலையான கடவுச்சொல்லை மாற்றியமைப்பதைக் கருத்தில் கொள்வதைக் கருத்தில் கொண்டு, இணையத்தில் வெளியிடப்படும் தகவல்கள், பணி பெரிதும் எளிதானது. அமைப்பு மேலாண்மை பிணைய மேலாண்மை ஆகும்.

ஹேக்கிங் மூலம் WiFi க்கு அணுகல் பெறுதல் முதலில் WPS PIN ஐ மாற்றும், மற்றும் தளங்களில் அங்கீகாரத்திற்கான பிற தகவலை அணுகுவதற்குப் பிறகு.

Wi-Fi க்கு அணுகல் டிஎன்எஸ் ஐ மறுபரிசீலனை செய்வதற்கான பொருத்தமான பயன்பாடுகளை அனுமதிக்கும், இது பேகண்ட் பக்கங்களுக்கு வங்கி சேவைகளை பயனர்களுக்கு திருப்பிவிடும்.

நெட்வொர்க் ஹேக் செய்யப்பட்டால், கடவுச்சொல் மாற்றம் கூட உதவாது: தாக்குபவர் WPS PIN ஐ சேமிப்பார் அல்லது ட்ரோஜன் திட்டத்தை நிறுவுவார்.

சுருக்கம்

இந்த கட்டுரையில் அண்டை வெயிஃபாவை ஹேக்கிங் செய்வதற்கு உங்களை இணைக்க விரும்பவில்லை, ஆனால் பிரபலமான பாதிப்புகளைப் பற்றி பேசுவதற்கு அல்ல, அதின் உதவியுடன் அவை இழப்புக்களை ஏற்படுத்தும் உதவியுடன்.

வரம்பற்ற இணையத்தை விநியோகிப்பதற்கு சில இரக்கம் ஒரு பரிதாபம் அல்ல, அல்லது புள்ளிகளுக்கு ஒரு கடவுச்சொல்லை எவ்வாறு வைக்க வேண்டும் என்று தெரியாது. நிச்சயமாக, அண்டை வெறுமனே இலவசமாக உங்கள் வரம்பற்ற இணைய பயன்படுத்த என்றால், நீங்கள் இல்லை மோசமான எதுவும் இல்லை. ஆனால் நீங்கள் உங்கள் கடவுச்சொற்களை அணுகலாம். மக்கள் மற்றவரின் IP இலிருந்து சட்டவிரோத தளங்களைப் பார்த்துக் கொள்ள முயன்றபோது வழக்குகள் இருந்தன.

ரவுட்டர்கள் நவீன firmware முடிந்தவரை எளிய மற்றும் வசதியான வகையில் செய்யப்படுகின்றன, எனவே அனுபவமின்றி மக்கள் இடைமுகத்தின் மூலம் தங்கள் இணையத்தின் பாதுகாப்பை கட்டமைக்க முடியும். இந்த கட்டுரையில் விவரித்த பாதுகாப்பு முறைகள் அதிகபட்சமாக விவரிக்கப்பட்டுள்ள பாதுகாப்பு முறைகளைப் பயன்படுத்தவும், ஒவ்வொரு வளத்திற்கும் சிக்கலான மற்றும் தனித்துவமான கடவுச்சொற்களைப் பயன்படுத்தவும்.

Megafon இருந்து "அழைப்புகள் தடை" சேவை

Megafon இருந்து "அழைப்புகள் தடை" சேவை டெலி ஆதரவு சேவை 2: இலவச தொலைபேசி

டெலி ஆதரவு சேவை 2: இலவச தொலைபேசி ஒரு கணினியில் ப்ளூடூத் ஹெட்ஃபோன்களை எப்படி இணைப்பது?

ஒரு கணினியில் ப்ளூடூத் ஹெட்ஃபோன்களை எப்படி இணைப்பது?