Diskdan msvs 3.0-ning bosqichma-bosqich o'rnatilishi. Qurolli Kuchlarning mobil tizimi (MSVS): Himoyalangan operatsion tizim umumiy

Mobil tizim Qurolli Kuchlar (MSVS) - umumiy maqsadlar (OS) RED Linux OS OT asosida ishlab chiqilgan bo'lim (OT) xavfsiz maqsadli operatsion operatsion tizim (OS). OS ko'p bosqichli ustuvor tizimni, ko'p bosqichli ustuvor tizimni taqdim etadi, mirtual xotira tashkiloti va tarmoqni to'liq qo'llab-quvvatlash; Ko'plab, ko'p sonli va klaster konfiguratsiyalari bilan ishlaydi intel platformalari, IBM S390, MIPS (Coruntum kompaniyasining baget ishlab chiqarish komplekslari) va Spard (Elbrus-90micro). ICA 3.0 ning o'ziga xos xususiyati - bu Rossiya Federatsiyasi Prezidenti huzuridagi Davlat Federatsiyasi Davlat Kengashining 2 plastik komissiyasi Davlat Federatsiyasi Davlat Federatsiyasining 2 mlrdektiv mablag'lari talablariga javob beradigan ruxsatsiz kirish vositasidir. Himoya vositalari majburiy kirish qobiliyatini, erkin foydalanishni boshqarish ro'yxatlarini, rol modeli va ishlab chiqilgan audit vositalarini (hodisalarni ro'yxatga olish) kiradi. MSVS OS statsionar himoyalangan avtomatlashtirilgan tizimlarni qurish uchun mo'ljallangan. ISMUning ishlab chiquvchisi - bu sanoat sohasida boshqaruvni avtomatlashtirishni avtomatlashtirish ilmiy-tadqiqot instituti. V. V. Solomatina (VNIII). Rossiya Federatsiyasining qurolli kuchlarini 2002 yilda etkazib berish uchun qabul qilingan.

3.0 fayl tizimi 256 belgidan iborat fayl nomlarini 256 belgidan iborat, rus tilida so'zlashadigan fayl nomlari va kataloglarini, ramziy havolalar, kvotalar va kirish huquqlari yaratadigan fayl nomlarini qo'llab-quvvatlaydi. Yog'li va NTFS fayl tizimlari, shuningdek ISO-9660 (CDS) o'rnatishga qodir. Kvota mexanizmi diskdagi bo'sh joylardan foydalanib, ishlaydigan jarayonlar sonini va har bir jarayonga ajratilgan xotira hajmini boshqarishga imkon beradi. Foydalanuvchi tomonidan so'ralgan foydalanuvchi tomonidan so'ralgan kvotaga murojaat qilganda, tizimni ogohlantirish uchun sozlash uchun sozlanishi mumkin.

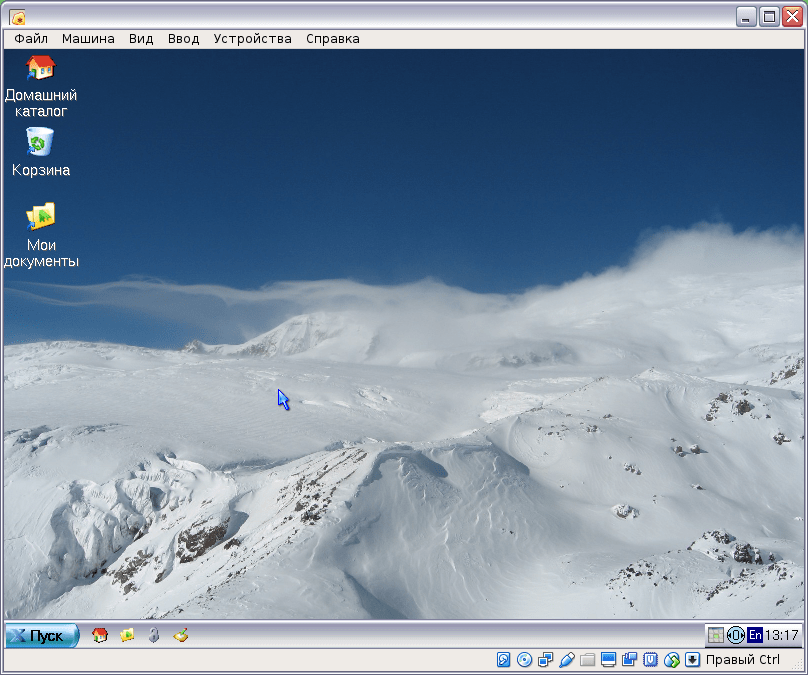

Msvs 3.0 - bu x derazada joylashgan grafik tizim. Grafika muhitida ishlash uchun ikkita oyna menejerlari taklif etiladi: ICEWM va KDE. ISA OSdagi aksariyat dasturlar nafaqat foydalanuvchilar operatsiyasini keltirib chiqaradigan, balki Windows OS-ga o'tishlari uchun ham grafik muhitda ishlashga yo'naltirilgan.

Msa 3,0 OS asosiy nazorat dasturiga (yadrosiga) qo'shimcha ravishda qo'shimcha dasturiy mahsulotlar to'plamini o'z ichiga olgan konfiguratsiyada etkazib beriladi. OSning o'zi avtomatlashtirilgan ish joylarini (qurollar) tashkil etish va avtomatlashtirilgan tizimlarni qurishning asosiy elementi sifatida ishlatiladi. Qo'shimcha dasturiy ta'minot (Dasturiy ta'minot) Tanlovga o'rnatilishi mumkin va qo'llarni boshqarishning narxini pasaytiruvchi va maqsadli vazifalarni bajarish uchun diqqatni jamlash uchun konsentratsiyaga e'tiborni oshirishga yo'naltirilgan. O'rnatish dasturi sizga OS-ni yukni CD yoki tarmoqqa FTP protokoli orqali o'rnatishga imkon beradi. Odatda, o'rnatish serveri displeyda o'rnatilgan va sozlangan, keyin tarmoq orqali boshqa kompyuterlarning o'rnatilishi o'rnatilgan. Dastur domenidagi o'rnatish serveri dasturiy ta'minotni ish joylarida yangilash va tiklash vazifasini bajaradi. Yangi versiya faqat serverda chiqariladi va keyin sodir bo'ladi avtomatik yangilash Ish joylarida. Ish joylarida shikastlanganda (masalan, dastur faylini o'chirish yoki mos keltirishda) sUMLAR SUMLAR Tegishli dasturiy ta'minotni avtomatik ravishda o'rnatadigan va konfiguratsiya fayllari).

Administratorni o'rnatishda u o'rnatilishning standart turlaridan birini tanlash yoki maxsus o'rnatish turlarini tanlash taklif etiladi. Standart ish joylarida o'rnatilganda standart turlardan foydalaniladi va Ass 3.0 asosida ishlarni tashkil qilishning asosiy standart variantlarini qamrab oladi. Har bir standart tur o'rnatilgan dasturiy mahsulotlar, disk konfiguratsiyasi, fayl tizimlari va tizim sozlamalari to'plamini belgilaydi. Shaxsiy O'rnatish bizga oxirgi tizimning barcha ko'rsatilgan xususiyatlarini aniq dasturiy ta'minot paketlarini tanlash uchun aniq belgilashga imkon beradi. Shaxsiy konni o'rnatganingizda, siz allaqachon o'rnatilgan boshqa os (masalan, Windows NT) bilan eshak 3.0 OS o'rnatishingiz mumkin.

Msvs 3.0 kiradi bitta tizim Hujjatlar (ECD) tizim faoliyatining eng boshqacha jihatlari to'g'risida ma'lumot bilan. ESD hujjatlar serveri va ma'lumotlar bazasidan iborat, ular brauzerlar orqali mumkin bo'lgan tavsiflar tavsifi bo'lgan ma'lumotlar bazasidan iborat. Qo'shimcha dasturlarni o'rnatishda tegishli ma'lumot bo'limlari EDD ma'lumotlar bazasiga o'rnatiladi. ISW domenida har bir ish joyida mahalliy ravishda ESD joylashtirilishi mumkin yoki maxsus hujjatlar serveri ajratilishi mumkin. Ikkinchi varianat - bu boshqaruv va hujjatlarni yangilash jarayonini soddalashtirish, menejment va hujjatlarni yangilash jarayonini soddalashtirish uchun MSVS domenlarida katta hajmdagi katta o'lchamdan foydalanish uchun foydalidir. Boshqa ish joylaridan hujjatlarga kirish, MSVS 3.0 bilan ta'minlangan veb-brauzer orqali amalga oshiriladi.

Msa 3.0-ni ham harf-raqamli va grafik rejimda russiya qilinadi. Virtual terminallar qo'llab-quvvatlanadi, kalit kombinatsiyasidan foydalangan holda amalga oshiriladi.

Tizimning yaxlitligi nuqtai nazaridan ISPning yangi foydalanuvchilarining ro'yxatga olish operatsiyasi bo'lib, foydalanuvchi atributlari, shu jumladan xavfsizlik atributlari, shuningdek, foydalanishni boshqarish tizimi foydalanuvchini boshqarishni davom ettirganda. Manoat modeli uchun yangi foydalanuvchi yangi foydalanuvchini ro'yxatdan o'tkazishda kiritilgan ma'lumotlar.

Kirish boshqaruvini amalga oshirish uchun an'anaviy mexanizmlar UNIX Access huquqlari va kirish huquqlari va foydalanish huquqlari ro'yxatlari uchun UNIX mexanizmlari uchun qo'llaniladi. Ikkala mexanizm ikkala mexanizm eshitish 3.0 darajasida amalga oshiriladi va fayl tizimidagi ob'ektlarga kirish huquqini o'rnatishga xizmat qiladi. Bits sizga uchta toifadagi foydalanuvchilar (egasi, guruhi, boshqa) uchun huquqlarni aniqlashga imkon beradi, ammo bu juda moslashuvchan mexanizm emas va ko'pgina OS fayllari huquqlarini aniqlashda qo'llaniladi, foydalanuvchilarning eng ko'p ishlatiladigan qismi bir xil qo'llaniladi. OCL ro'yxatidan foydalanish, siz huquqlarni darajasida belgilashingiz mumkin individual foydalanuvchilar va / yoki foydalanuvchi guruhlari va shu bilan huquqlarning vazifasi bo'yicha muhim tafsilotlarga erishmoqdalar. Ro'yxatlar talab qilinadigan fayllar bilan ishlashda qo'llaniladi, masalan, bir nechta maxsus foydalanuvchilarga turli xil foydalanish huquqlarini o'rnatadi.

Texnik xususiyatlari Msvs 3.0 OS:

| Parametr | Xarakterli |

| Axborot xavfsizligi tizimi | O'rnatilgan |

| Axborotni himoya qilish modeli | Xususiyat namunasi, mandatli model, rol modeli |

| Boshqa OS bilan Szi mosligi | "Omzon-390VS", "Oliviya", 5.0 ISWS |

| Yadro | 2.4.32 (2.4.37.9 aslida) |

| Mantiq fayl tizimi | Ext2, Ext3 |

| Boshqa fayl tizimlarini qo'llab-quvvatlash | FAT16, FAT32, NTFS (RO), ISO9660 |

| Fayl nomi uzunligi | 256 tagacha belgigacha |

| Grafik quyi tizim | X-oyna. |

| Grafik tizimi | Xorg-x11-7.3. |

| Bir tur | Mijoz - server |

| Oyna menejeri | Elk, Twm, KDE, iwewm |

| Grafik qobiq | Elk-1.9.9. |

| Mulkrotessor tizimlarini qo'llab-quvvatlash | 32 protsessorgacha |

| Oz | 64 gb |

| O'rnatilgan xizmatlar | DNS, FTP, Telnet, NTP, FTP, TFTP, SFTP, DHCP, RIP, BGP, PPP, PPTP |

| Qo'llab-quvvatlanadigan shinalar | ISA, PCI, SCSI, IDE, SAS, SAS, AGP, USB 2.0 |

| Taraqqiyot vositalari tarkibidagi: | |

| Dasturlash tillari | C / C ++, Perl, Python, Shell, TCL |

| C kompilyator C / C ++ | 2.95.4, 3.3.6, 4.1.3 |

| Tizim kutubxonasi | Glibc-2.3.6. |

| Qt. | 4.6.3 |

| Qo'pol muomalachi | GDB ver 6.8. |

| O'rnatish opsiyalari | CD-ROM, NGMD, tarmoq |

O'rnatish OS msvs 3.0

Amaliy mashg'ulotda kompyuterda ISP OS yoki kompyuter tarmoqlari serverini o'rnatish jarayoni ko'rib chiqiladi. ICA 3.0-ning o'rnatish jarayoni quyidagi bosqichlardan iborat:

- Kompyuter yoki kompyuter tarmoqlari serverini taqsimot eshak 3,0 os bilan joylashtirilgan ma'lumotlarning ommaviy axborot vositalaridan yuklash. Yuklangan jarayon ommaviy axborot vositalaridan to'ldirilgandan so'ng, rasmda keltirilgan rasm ekranda ko'rsatiladi. 2.1. Davom etish uchun tugmachani bosing<Ввод> (

).

2.1-rasm. O'rnatish ustasi Sehrgar 3.0.

- MSVS OSS yadroni ishga tushiriladi va uskunani aniqlash, rasmda ko'rsatilgan rasm rasmda ko'rsatilgan. 2.2. Davom etish uchun tugmani bosing<Готово>.

2.2-rasm. Ekran aniqlangan qurilmalar.

- Aniqda taqdim etilgan ekranda "Salomlashish" ekranda namoyish etiladi. 2.3. Davom etish uchun tugmani bosing<Да>.

2.3-rasm. Ekran "tabriklar".

- Kompyuterga ulangan sichqonchaning modelini tanlang (2.4-rasm). "Sichqoncha" manipulyatoridan foydalanib, keyingi ishda foydalanilmasligi sababli, siz "Sichqonchaning yo'q" elementini tanlashingiz va tugmachani bosishingiz kerak<Да>.

2.4-rasm. Kompyuterga ulangan sichqonchaning modelini tanlang.

- Markalash qattiq disk - ISA OS o'rnatilganda eng mas'uliyatli lahzalardan biri. Qattiq diskni belgilash juda murakkab bo'lgani uchun emas, balki uning xatosi paytida xato faqat katta qiyinchilik bilan tuzatilishi mumkinligi sababli, bu jarayon ma'lumotlarning yo'qolishi mumkin.

Ushbu bo'limda quyidagi savollar muhokama qilinadi:

Foydalanuvchilar;

Imtiyozli va o'qiydigan foydalanuvchilarning farqlari;

Kirish fayllari;

Fayl / h va matn / passwd;

Fayl / va va soya;

Fayl / va hokazo;

Fayl /etc/login.def;

Parolni eskirganligi haqidagi ma'lumotlarni o'zgartirish;

MSas xavfsizligining asosi foydalanuvchi va guruhlarning tushunchasidir. Foydalanuvchiga foydalanuvchiga ish operatsion tizimi nuqtai nazaridan tizimga kirganligi sababli amalga oshirishga ruxsat berilgan yoki foydalanuvchiga kiritilgan barcha qarorlar.

Foydalanuvchilarning umumiy ko'rinishi

Msvs multilab turkumli multiplagich tizimidir. Operatsion tizimning majburiyatlari bir-biridan foydalanuvchilarni izolatsiya qilish va himoya qilishni o'z ichiga oladi. Tizim foydalanuvchilarning har birini kuzatadi va ushbu foydalanuvchi kim ekanligiga qarab, uni ma'lum bir faylga kirish yoki dasturni ishga tushirishga imkon berishini belgilaydi.

Yangi foydalanuvchini yaratishda u o'ziga xos nomga mos keladi

ESLATMA

Tizim foydalanuvchi identifikatori (foydalanuvchi IIID) asosida foydalanuvchining imtiyozlarini belgilaydi. Foydalanuvchi ismidan farqli o'laroq, UID noyob bo'lmasligi mumkin, bu holda birinchi topilgan ism, u ma'lumotlarga mos keladigan foydalanuvchi nomini olish uchun olingan.

Tizimda qayd etilgan har bir yangi, foydalanuvchi tizimning ba'zi elementlariga muvofiqdir.

Imtiyozli va bepul qo'llanilmagan foydalanuvchilar

Tizimga yangi foydalanuvchi qo'shishda, alohida raqam ajratib olinadi, deb nomlanadi foydalanuvchi identifikatori (Userid, UID). Kaldera MSvada yangi foydalanuvchilar uchun identifikatorlarni ajratish 500 dan boshlanadi va 65,534 gacha, ko'p sonli raqamlarga qarab davom etmoqda. Sonlar tizim hisoblari uchun ajratiladi.

Umuman olganda, 500 dan kichik raqamlar bo'lgan identifikatorlar boshqa identifikatorlardan farq qilmaydi. Ko'pincha normal ishlash dasturi maxsus foydalanuvchi kerak to'liq kirish barcha fayllarga.

Tanlangan shaxslarning soni 0 dan boshlanadi va 65 535 ga yaqin davom etadi. UID 0 - bu maxsus UID. Nol identifikatori bo'lgan har qanday jarayon yoki foydalanuvchi imtiyozli. Bunday shaxs yoki jarayon tizimdan cheklanmagan hokimiyatga ega. Hech narsa taqiq bo'lib qololmaydi. Ildiz hisobi (hisob, 0), shuningdek hisob deb ataladi superuser, Agar egasi bo'lmasa, hech bo'lmaganda uning ishonchli vakili ishlatilishi bilan kiritiladi.

UID 65,535 ga teng qoladi. Bu oddiy emas. Bu UII hech kimga tegishli (hech kim).

Birozda, tizimni buzish yo'llaridan biri 65,536 ta identifikatorini yaratish usullaridan biri, natijada u superuserning imtiyozlarini olgan. Darhaqiqat, agar siz biron bir uyni ikkilik shaklga olib borsangiz, siz o'n olti ikkilik bo'shatmalarni tarjima qiling, ularning har biri 0 yoki 1. ning ko'pligi ham nol va bo'linmalarni o'z ichiga oladi. Istisno, 65535-sonli va 16 tadan iborat bo'lib, IE 11111111111-sonli nol Uid Superuser - 16 raqamdan iborat bo'lishi mumkin. zaryadsizlanadi. Eng qadimgi zaryad birligi (1) ga teng bo'ladi, qolganlari nol (0). Shunday qilib, 17 ikkilik bo'shatish uzunligi bo'yicha foydalanuvchi yaratuvchisiga ega bo'lgan foydalanuvchi yaratuvchini yaratishda nima bo'ladi - 10000000000000000? Nazetik jihatdan, nol identifikatorli foydalanuvchi: Tanlovga atigi 16 ta ikkilik bo'shatishlar beriladi, 17 raqami ma'lum emas va u bekor qilinadi. Shuning uchun identifikatorning yagona birligi yo'qoldi va ba'zi nollar saqlanib qoladi va tizimda identifikator va shu sababli imtiyozlar bilan, superuser. Ammo endi AsVda UID-ni 65,536 da o'rnatishga imkon beradigan dasturlar yo'q.

ESLATMA

65,536 dan oshib ketishi mumkin bo'lgan foydalanuvchilar, yaratish mumkin, ammo uni almashtirishsiz / bloksiz ishlatilmaydi.

Har qanday xaker, shubhasiz, superuserning imtiyozlarini olishga harakat qiladi. Ularni qabul qilish bilanoq, tizimning keyingi taqdiri uning niyatlariga to'liq bog'liqdir. Ehtimol, u xakerlik faktidan qoniqish, u bilan hech qanday yomon ish qilmaydi va sizga xavfsizlik tizimida topilgan teshiklarning tavsifi bilan xat yuborib, uni abadiy yolg'iz qoldiradi va emas. Agar xakerlikning niyatlari unchalik toza bo'lmasa, unda eng yaxshisi, muvaffaqiyatsizlik tizimiga ega bo'lish kerak.

Fayl / va va boshqa / passwd

Tizimga kirishni istagan tizim / hokazo faylida foydalanuvchi ma'lumotlar bazasida ko'rsatilgan foydalanuvchi nomi va parolni kiritishi kerak. Unda boshqa narsalar qatorida barcha foydalanuvchilarning parollar saqlanadi. Tizimga ulanishda, kiritilgan parol ushbu nomga mos keladigan parol bilan tekshiriladi va agar foydalanuvchi tizimga ruxsat berilsa, parol faylida ko'rsatilgan dastur ishga tushirildi. Agar bu buyruq qobig'i bo'lsa, foydalanuvchi buyruqlar kiritish imkoniyatiga ega bo'ladi.

Ro'yxatni 1,1 deb hisoblang. Bu eski uslubdagi o'tish joyidir.

1,1 ro'yxati. Eski uslubda fayl / va boshqa / passwd

ildiz: *: 1i dyromhmebu: 0: 0: Ildiz :: / Ildiz: / IN Bash

bin: *: 1: 1: Bin: / Bin:

daemon: *: 2: 2: Daemon: / sbin:

rek: *: 3: 4: Adm: / var / Adm:

lP: *: 4: 7: LP: / vaB / Spool / LPD:

sinxronlash: *: 5: 0: Sinxronlashtirish: / Sbin: / Bin / Sinx

o'chirish: *: 6: 11: o'chirish: / sbin: / sbin / o'chirish

to'xtating: *: 7: 0: Halt: / Sbin: / Sbin / to'xtatish

pochta: *: 8: 8: Pochta: / var / Spool / Pochta:

yangiliklar: *: 9: 13: Yangiliklar: / Var / Spoo / Yangiliklar:

uUCP: *: 10: 14: / var / spiq / gucp:

operator: *: 11: 0: Operator: / Ildiz:

o'yinlar: *: 12: 100: O'yinlar: / USR / O'YIN:

gopher: *: 13: 30: Gopher: / USR / 1B / GOPHARE-Ma'lumotlar:

fTP: *: 14: 50: FTP foydalanuvchi: / Bosh sahifa / FTP:

inson: *: 15: 15: Qo'llanma egasi: /:

majorom: * 16: 16: Majordmo: /: / Bin / yolg'on

postgres: * 17: 17: Postgres foydalanuvchi: / Uy / Postgres: / Bin / Bash

mySQL: *: 18: 18: MySQL foydalanuvchisi: / usr / mahalliy / var: / axlat / yolg'on

silvia: 1 yasywromhmu: 501: 501: Silvia Bandel: / Bosh sahifa / Silviya: / Bin / Bash

hech kim: 65534: 65534: Hech kim: /: / Bi N / FALSE

devid: 1 yaswromhmebu: 500: 500: Dovud A. Bog'el: / Dovud: / Dovud: / Bash

Parol fayli qat'iy belgilangan tuzilishga ega. Fayl tarkibi jadval hisoblanadi. Har bir fayl qatori jadvalga kirish. Har bir kirish bir necha sohalardan iborat. Passwd fayl maydonchalari yo'g'on ichak bilan ajralib turadi, shuning uchun ichakning biron bir qismida ishlatilmaydi. Umuman olganda, ettita maydon mavjud: foydalanuvchi nomi, parol, foydalanuvchi identifikatori, Gecos identifikatori, Gecos identifikatori (bu sharh maydoni), uy katalogi va Qo'moncy Login.

Ko'proq o'qing

Birinchi maydon foydalanuvchi nomini ko'rsatadi. Bu noyob bo'lishi kerak - bu tizimning ikkita foydalanuvchilari bir xil nomga ega bo'lishi mumkin emas. Ism maydoni - bu qiymat o'ziga xos bo'lishi kerak bo'lgan yagona soha. Ikkinchi maydonda foydalanuvchi parol saqlanadi. Tizimni himoya qilishni ta'minlash uchun parol Hasheded shaklida saqlanadi. Ushbu kontekstda "hashish" atamasi "shifrlangan" degan ma'noni anglatadi. Parol holatida parol (Ma'lumotsiz sotgan) algoritmi bo'yicha parol shifrlanadi. Ushbu maydonda qolgan parolning uzunligi har doim 13 ta belgidan iborat, masalan, yo'g'on ichak va bitta tirnoq kabi ba'zi belgilar hech qachon topilmaydi. 13 belgidan farqli ravishda har qanday boshqa dala qiymati, ushbu foydalanuvchini tizimga kirishni imkonsiz qiladi, bitta muhim istisno: Parol maydoni bo'sh bo'lishi mumkin.

Ikkinchi sohada, hatto bo'sh joy, hatto joy ham, tizimga kirishda foydalanuvchiga parol kerak emasligini anglatadi. Agar siz dalada saqlangan parolni o'zgartirsangiz, masalan, unga har qanday belgi qo'shing yagona zo'rlikUshbu hisob bloklanadi va tegishli foydalanuvchi tizimga kira olmaydi. Gap shundaki, 14 belgidan iborat xesh uchun noqonuniy belgi qo'shgandan so'ng, tizim bunday parol bilan foydalanuvchini autentifikatsiya qilishdan bosh tortdi.

Hozirgi vaqtda parol sakkizta belgidan iborat. Foydalanuvchi parol va uzoqroq parollarni kiritishi mumkin, ammo faqat birinchi sakkizta belgi sezilarli bo'ladi. Xashlangan parolning dastlabki ikki belgisi urug ' (Tuz). (Urug 'shifrlash algoritmini ishga tushirish uchun ishlatiladigan raqam deb nomlanadi. Har bir parolning o'zgarishi bilan urug' etarli darajada katta, ehtimol, mumkin bo'lgan barcha holatlar soni katta, shuning uchun foydalanuvchilarni bilish mumkin emas Tizimda bir xil parollar bilan, Hash parollarini oddiy taqqoslash.

ESLATMA

Dictionaryatper hujumi parollarni qo'pol kuch bilan buzish usullarini anglatadi va lug'at va ma'lum bir urug'ni ishlatishni anglatadi. Hujum lug'atning barcha so'zlarini o'zaro ta'sirida, ularni ushbu urug 'bilan shifrlab, natijani to'quv paroli bilan taqqoslash. Shu bilan birga, lug'at so'zlariga qo'shimcha ravishda, ularning modifikatsiyalarini o'zgartirishlar, masalan, sarlavha harflari, faqat sarlavha harflari, faqat sarlavha yoki raqamlarni qo'shish (odatda faqat 0-9) deb hisoblanadi bu kombinatsiyalarning oxiri. Shunga o'xshab, siz juda ko'p oson parollarni buzishingiz mumkin.

Uchinchi maydon foydalanuvchi identifikatorini ko'rsatadi. Foydalanuvchi identifikatori noyob bo'lishi shart emas. Xususan, ildiz foydalanuvchidan tashqari, o'zboshimchalik bilan boshqa foydalanuvchilarga nol identifikatorli boshqa foydalanuvchilarga ega bo'lishi mumkin va ularning barchasi superuserning imtiyozlariga ega bo'ladilar.

To'rtinchi maydonda guruh identifikatori (guruh, gid). Ushbu sohada ko'rsatilgan guruh deyiladi asosiy foydalanuvchi guruhi (Boshlang'ich guruh). Foydalanuvchi bir nechta guruhlarga tegishli bo'lishi mumkin, ammo ulardan biri asosiy guruh bo'lishi kerak.

Endi beshinchi maydonni sharhlar maydoni deb atashadi, ammo uning boshlang'ich ismi Gecos, "Geconsolidaed operatsiyalar" dan. Foydalanuvchi ma'lumotlarini barmog'i yoki boshqa dastur orqali talab qilganda, ushbu maydon tarkibi endi haqiqiy foydalanuvchi nomi sifatida qaytariladi. Sharhlar maydoni bo'sh bo'lishi mumkin.

Oltinchi maydon foydalanuvchining uy katalogini o'rnatadi. Har bir foydalanuvchi o'z uy katalogiga ega bo'lishi kerak. Odatda, foydalanuvchi tizimga kirgan holda, uning uy katalogida bo'ladi, ammo agar u mavjud bo'lmasa, u ildiz katalogiga tushadi.

Ettinchi, Kirish qobig'ini o'rnatadi. Ushbu sohada har bir qobiq ko'rsatilmasligi mumkin. Tizim sozlamalariga qarab, faqat ruxsat etilgan qobiqlar ro'yxatidagi qobiq belgilanishi mumkin. ASW-da ruxsat etilgan chig'anoqlarning ro'yxati / va boshqalar / chig'anoq fayllarida sukut saqlanadi.

Fayl / va va soya

Fayl / hattoki egasi - bu ildiz foydalanuvchi va faqat ushbu faylni o'qish huquqiga ega. Uni yaratish uchun siz passwd faylidan foydalanuvchi nomlari va xashy parollar olishingiz va ularni soyali faylga joylashtirishingiz kerak, passwd fayl belgilarida barcha xash parollarini almashtirishingiz kerak. Agar siz tizimning passwd fayliga qarasangiz, siz izohli parollar saytida X belgilari mavjudligini ko'rishingiz mumkin. Ushbu belgi tizimni bu erda ko'rish kerakligini, lekin / hato / soya faylida. Oddiy parollardan soyaga va orqa tomonga o'tish uchta dastur orqali amalga oshiriladi. Soya parollariga o'tish uchun, pwck yordam dasturi birinchi marta boshlanadi. Bu har qanday anomaliyalar uchun Passwd faylini tekshiradi, buning natijasida keyingi bosqich muvaffaqiyatsizlikka yoki shunchaki g'alaba qozonishi mumkin. PWCK ishlayotganidan so'ng, pwonv yordamchi dasturi / vaxlatini yaratishni boshlaydi. Odatda, / va boshqa fayllarni qo'lda yangilagandan so'ng, bu odatda amalga oshiriladi. Oddiy parollarga qaytish uchun Pwuncov boshlanadi.

Shadow parol faylida ko'p jihatdan oddiy parollarning fayliga o'xshash. Xususan, ushbu fayllarning dastlabki ikki sohasi bir xil. Ammo bu sohalardan tashqari, tabiiyki, oddiy parol faylida etishmayotgan qo'shimcha maydonlar mavjud. 1,2 ro'yxati. Oddiy / va sheo faylining mazmunini ko'rsatadi.

1,2 ro'yxati. Fayl / va va soya

ildiz: 1 yodgorlik: 10792: 0: 7 ::

bin: *: 10547: 0 :: 7 ::

daimon: *: 10547: 0 :: 7 ::

rek: *: 10547: 0: 7 ::

lP: 10547: 0 :: 7: 7 ::

sinxronlik: * :: 7: 7 ::

o'chirish: U: 10811: 0: 7: 7: -1: 134531940

to'xtat: *: 10547: 0 :: 7 ::

pochta: *: 10547 :: 7 :: 7 ::

yangiliklar: *: 10547: 0: 7 ::

talaba: *: 10547: 0: 7 ::

operator: *: 10547 :: 7 ::

o'yinlar: *: 10547: 0: 7 ::

gofer: 10547: 0: 7 ::

ft: *: 10547 :: 7: 7 ::

inson: *: 10547 :: 7 ::

majorom: 10547: 0: 7 ::

postgres: *: 10547: 0: 7 ::

mysql: *: 10547 :: 7 ::

si1via: 1 yasywromhmebu: 10792: 0: 7 ::

hech kim: 10547: 0: 7 ::

devid: 1 yaswromhmebu: 10792 :: 7 ::

Detallar / vax / soya

Birinchi soyali fayl maydonining maqsadi birinchi passwd fayl maydoni bilan bir xil.

Ikkinchi maydonda xesh parol mavjud. MsVS-dagi soya parollarini amalga oshirish tezligi 13 dan 24 belgidan iborat parollarni ishlatadi, ammo CRIPT parolini shifrlash dasturi faqat 13 ta belgidan iborat parollarni ishlab chiqarishga imkon beradi. Hashda ishlatiladigan belgilar 52 alifbo harflaridan iborat to'plamdan (kichik harf va katta harflardan iborat), raqamlar va o'ngdagi nuqta va chiziqlar uchun (/). Hashaled parol maydonida ruxsat etilgan 64 ta belgidan iborat bo'ladi.

Shunday qilib, avvalgidek birinchi ikkita belgi 4096 ehtimoliy kombinatsiyalardan (64x64) tanlanishi mumkin. Shifrlash uchun des algoritm 56-bitli kalitda ishlatiladi, ya'ni ushbu algoritmning kalitlari 2 56,590,000,000,000,000,000,000,000,000,000,000 yoki 72 kvartlalni tashkil etadi. Raqam ta'sirchan ko'rinadi, lekin aslida siz ushbu o'lchamdagi barcha tugmachalarni ko'chirish uchun aslida juda qisqa vaqtga ega bo'lishingiz mumkin.

Uchinchi maydondan, parolni almashish ma'lumotlari haqida ma'lumot boshlanadi. 1970 yil 1 yanvardan boshlab so'nggi parolni o'zgartirish uchun kunlar sonini saqlaydi.

To'rtinchi maydon parolni yana o'zgartirishdan oldin kamida kunlar sonini belgilaydi. So'nggi o'zgartirish kunidan boshlab parol Ushbu sohada ko'rsatilgan darajada ko'p kun o'tmaydi, parolni o'zgartirish mumkin emas.

Beshinchi maydon paroldan foydalanishingiz mumkin bo'lgan kunlarning maksimal sonini o'rnatadi, shundan keyin majburiy o'zgarishlarga duchor bo'ladi. Ushbu sohaning ijobiy ahamiyati bilan foydalanuvchining parol muddati o'tganidan keyin tizimga kirishga urinishi parolni odatdagidek emas, balki majburiy parolni o'zgartirish rejimiga olib keladi.

Oltinchi sohadagi qiymat Parolning amal qilish muddati tugashidan oldin necha kun oldin ogohlantirishni amalga oshirishni boshlashi kerakligini aniqlaydi. Ogohlantirish olgandan so'ng, foydalanuvchi yangi parolni ixtiro qilishni boshlashi mumkin.

Ettinchi maydon parol qoladigan kundan boshlab kundan boshlab kunlar sonini belgilaydi, shundan so'ng ushbu hisob bloklangan.

O'tgan soha hisobni blokirovka qilish kunini saqlaydi.

So'nggi maydon zaxiralangan va ishlatilmagan.

Ko'proq o'qing

Fayl / va vanikadan har bir kirish yo'g'on ichak bilan ajratilgan to'rtta maydondan iborat. Birinchi maydon guruhning nomini o'rnatadi. Foydalanuvchi nomi kabi.

Ikkinchi maydon odatda bo'sh, chunki parol parol mexanizmi odatda foydalanilmayapti, ammo agar ushbu maydonda parol mavjud bo'lsa, biron bir foydalanuvchi guruhga qo'shilishi mumkin. Buning uchun siz guruh nomi bilan guruh nomi bilan NegrP buyrug'ini bajarishingiz kerak, shundan keyin to'g'ri parol. Agar guruh uchun parol ko'rsatilmagan bo'lsa, faqat guruh a'zolari ro'yxatida ko'rsatilgan foydalanuvchilar qo'shilishlari mumkin.

Uchinchi maydon guruh identifikatorini (guruhi, gid) o'rnatadi. Uning ma'nosi foydalanuvchi identifikatori bilan bir xil.

Ikkinchi maydon - bu guruhga tegishli bo'lgan foydalanuvchi nomlarining ro'yxati. Foydalanuvchilar bo'sh joysiz vergul orqali ro'yxatga olingan. Asosiy foydalanuvchi guruhi Passwd faylida ko'rsatilgan va foydalanuvchi tizimga ushbu ma'lumot asosida ulanganda tayinlanadi. Shunga ko'ra, agar siz birlamchi guruh guruhini Passwd faylida o'zgartirsangiz, foydalanuvchi endi sobiq boshlang'ich guruhiga qo'shilmaydi.

Fayl /etc/login.defh.

Siz tizimga yangi foydalanuvchi qo'shishingiz mumkin. Eshiqda quyidagi dasturlar qo'llaniladi: Coastool, Lisa, Useradd. Ulardan birortasiga mos keladigan narsa. Coasning yordam dasturi o'z faylidan foydalanadi. Foydalanuvchi va Lisa dasturlari Passwd va soyali fayl maydonchalari uchun standart qiymatlarni / soyali fayl maydonlarini qabul qiladi. Ushbu faylning qisqartirilgan shakldagi tarkibi 1,4 ro'yxatida keltirilgan.

1,4 ni ro'yxatlash. Qisqartirilgan fayl /etc/login.defh.

# Parolga ruxsat berilgan kunlarning maksimal soni:

# (- 1 - parolni o'zgartirish shart emas) Pass_max_days-1

Parol siljishi orasidagi minimal kunlar soni: Pass_min_dayho

# Parol o'zgartirilgan sanadan bir necha kun oldin ogohlantirish berilishi kerak: Pass_warn_age7

# Parolning tugashidan keyin qancha kun o'tishi kerakligi: Pass_inaktiv-1

# Belgilangan kunda paroldan foydalanish muddati tugashi:

# (sana 70/1/1 dan keyingi kunlar soni bo'yicha aniqlanadi, -1 \u003d majburiy emas) Pass_Expire -1

# UserDD uchun integratsiyalashgan hisob maydonchalari

# Jamoa standart: guruh100

# Uy katalogi:% s \u003d Foydalanuvchi nomi) nome / uy /% s

# Buyruq deklaratsiyasi: Shell / Bash

Katalogda: Uy katalogidagi skelet: skel / va hokazo

# Grocaddgid_min100-da avtomatik GID tanlovi uchun minimal va maksimal qiymatlar

Ushbu fayl tarkibi Passwd va soyali fayl maydonlari uchun standart qiymatlarni o'rnatadi. Agar ularni buyruq satridan bekor qilmasangiz, ular ishlatiladi. Dastlabki nuqtai nazardan, bu qadriyatlar juda mos keladi, ammo parolni boshqarish, ba'zilari o'zgarishi kerak. -1 ga teng bo'lgan qiymat cheklovlar bo'lmaydi.

Coos dasturida Caldera tarqatish grafik foydalanuvchi interfeysi tomonidan qo'llaniladi

Parol haqidagi ma'lumotlarni o'zgartirish uchun bitta yoki ikkita foydalanuvchi uchun siz chegirgiya buyrug'idan foydalanishingiz mumkin (o'zgarishi - eskirgan o'zgarishlar). Kaliti-ingiz kam uchraydigan foydalanuvchilar faqat -l parametrlari va o'z foydalanuvchi nomi bilan, ya'ni eskiruvchanligi haqidagi ma'lumotlarni faqat o'z parolingiz haqida so'rashi mumkin. Qabul qilingan ma'lumotlarni o'zgartirish uchun foydalanuvchi nomini aniqlash kifoya, qolgan parametrlar dialog oynasida so'raladi. Parametrlarsiz qo'ng'iroqning ahvoli foydalanish uchun qisqacha ma'lumot beradi.

Coos dasturidan alohida hisoblarning har birida parol almashish parametrlarini o'zgartirish uchun foydalanish mumkin. Bunday holda, qadriyatlar kunlarda ko'rsatilgan. Dastur interfeysi aniq.

Eslatma -

Foydalanuvchining eskirgan paroli yoki ushbu jarayonni majburlash to'g'risida ma'lumot olish uchun siz muddati tugashi bilan foydalanishingiz mumkin.

RAMS Xavfsizlik tizimi

Freymlarning asosiy g'oyasi shundaki, siz har doim yozishingiz mumkin yangi modul Ma'lumot uchun fayl yoki qurilmaga murojaat qilgan va avtorizatsiya qilish tartibini bajarish natijasini qaytargan holda: Muvaffaqiyat (muvaffaqiyat), muvaffaqiyatsizlik (muvaffaqiyatsiz) yoki e'tibor bermaslik (e'tiborsiz). Va qo'chqor, o'z navbatida, muvaffaqiyatni (muvaffaqiyatsiz) yoki etkazilgan muvaffaqiyatsizlikni (muvaffaqiyatsizlikni) qaytaradi. Shunday qilib, tizimda qanday parollar, soya yoki odatiy hollar mavjud emas, agar ramka bo'lsa, barcha qo'llab-quvvatlovchi ramkalar bular va boshqalar bilan mukammal ishlaydi.

Endi qo'chqorning faoliyatining asosiy printsiplarini ko'rib chiqamiz. Ro'yxatni 1,6 ni ko'rib chiqing. /Etc/pam.d katalogda SU, Passwd va boshqalar uchun konfiguratsiya fayllari mavjud, masalan, tizimda qaysi dasturiy ta'minot o'rnatilganligiga qarab. Har bir xizmatni cheklash xizmati (cheklangan xizmatervis) uning konfiguratsiya fayliga mos keladi. Agar hech kim bo'lmasa, unda kirish cheklovi bilan ushbu xizmat "Boshqa" toifasiga kiradi, boshqa konfiguratsiya fayli bilan. (Xizmatni cheklash xizmatiga ruxsat berish uchun foydalanish uchun har qanday xizmat yoki dastur deb nomlanadi. Boshqacha qilib aytganda, agar normal sharoitda bo'lsa, xizmat foydalanuvchi nomingiz va parolingizni talab qiladi, bu sizning foydalanuvchi ismingiz va parolingizni talab qiladi.

Ro'yxat 1.6. Fayl konfiguratsiyasi Login.

haqiqat talab qilinadi pam_securette.so.

haqiqat talab qilinadi pam_pwdb.so.

haqiqat talab qilinadi pam_nologin.So.

#Autter talab qilinadi pam_dialup.so.

haqiqiy pam_mail.so.

hisob talab qilinadi pam_pwdb.so.

sessiya pam_pwdb.so.

sessiya ixtiyoriy pam_lastlog.so.

parol talab qilinadi pam_pwdb.so.

Ro'yxatdan ko'rinib turibdiki, konfiguratsiya fayli uchta ustundan iborat. Panjara belgisi bilan boshlanadigan qatorlar (#) e'tiborga olinmaydi. Shuning uchun pam_dialup moduli (ro'yxatning to'rtinchi chizig'i) o'tkazib yuboriladi. Fayl bir xil uchinchi maydonga ega - pam_pwd.so va birinchi. Xuddi shu maydon bilan bir nechta qatorlardan foydalanish modullarning to'planishi (stacking) deb nomlanadi va sizga bir nechta boshqa turli xil avtorizatsiya tartibini o'z ichiga olgan ko'p bosqichli avtorizatsiya (modullar to'plamini) olish imkonini beradi.

Birinchi ustun turdagi ustundir. Turi to'rtta belgi belgilaridan biri bilan belgilanadi: auth, hisob, seans va parol. Barcha ustunlarning mazmuni ro'yxatdan o'tmasdan ko'rib chiqiladi.

Yozuv (autentifikatsiya - autentifikatsiya) foydalanuvchini o'z zimmasiga olganmi yoki yo'qligini aniqlash uchun ishlatiladi. Qoida tariqasida, bu kiritilgan va saqlangan parollarni taqqoslash orqali erishiladi, ammo boshqa variantlar ham mumkin.

Hisob qaydnomasi turi (hisob qaydnomasi) Xizmatda ushbu foydalanuvchidan parol emas, balki qaysi shartlar mavjudligini tekshiradi.

Parolni kiriting (parol) Avtorizatsiya belgilarini yangilash uchun ishlatiladi.

Seans (sessiya) turi foydalanuvchi kirganda va foydalanuvchi tizimdan chiqganda ma'lum harakatlarni amalga oshiradi.

Bayroqlarni boshqarish

Ikkinchi ustun, moduldan qaytgandan so'ng, muvaffaqiyatning qadriyatlari uchun Ramning reaktsiyasi (muvaffaqiyat) va muvaffaqiyatsizlikka (e'tibor bermaslik). Muvaffaqiyatsizlik). Ruxsat berilgan qiymatlar: zarur, zarur, etarli va ixtiyoriy. Ushbu sohadagi qiymatdan boshqa fayl liniyalari qayta ishlanganligiga bog'liq.

Zarur baza eng qattiq xatti-harakatlarni o'rnatadi. Har qanday satrni qayta ishlash kerakli bayroq bilan ishlov berish muvaffaqiyatsizlikning qiymatini qaytaradi (muvaffaqiyatsizlik) to'xtatiladi va uni keltirib chiqargan xizmat ishdan chiqishi va amalga oshirilgan xizmat muvaffaqiyatsizlikka qaytariladi. Boshqa chiziqlar ko'rib chiqilmaydi. Bu bayroq etarlicha kam. Gap shundaki, agar ular tomonidan belgilangan modul birinchi bo'lib amalga oshirilsa, shundan keyin amalga oshirilmasligi, shu jumladan tizimga tegishli bo'lmagan modullar, shu jumladan kerakli bayroq (talab qilinadi) odatda zarur bayroq (talab qilinadi) odatda qo'llaniladi.

Kerakli bayroq modullarning bajarilishini to'xtatmaydi. Ular tomonidan belgilangan modulning bajarilishining natijasi nima bo'lishidan qat'i nazar: Muvaffaqiyat (muvaffaqiyat), e'tibor bermang (e'tiborsiz) yoki muvaffaqiyatsizlik (muvaffaqiyatsizlik) (muvaffaqiyatsizlik) keyingi modulni qayta ishlashga kirishadi. Bu eng tez-tez ishlatiladigan bayroq, chunki boshqa barcha modullar ishga tushmaguncha, modulning natijasi olinmaydi, bu ro'yxatga olish uchun javobgar modullar aniqlanadi.

Kerakli bayroq (etarli) ketma-ket ishlov berish va natijani qaytarish (muvaffaqiyatning qiymatini qaytarishga yordam beradi). Muvaffaqiyat qiymatini (muvaffaqiyat) va oldindan belgilangan bayroq bilan modul bilan uchrashmagan bo'lsa Bu muvaffaqiyatsizlik holatini qaytardi (muvaffaqiyatsizlik). Agar bunday modul rozi bo'lsa, etarlicha bayroq e'tiborga olinmaydi. Agar ushbu bayroq bilan belgilangan modul qiymatni e'tiborsiz qoldirsa (e'tiborsiz) yoki muvaffaqiyatsizlik (muvaffaqiyatsizlik), shunda etarli bayroq shunga o'xshash bayroqqa o'xshash bayroqqa o'xshab ko'rinadi.

Modulni ixtiyoriy bayroq bilan ijro etish natijasi (ixtiyoriy) muvaffaqiyatning qiymatini qaytargan stolda faqat to'plamda bo'lganidagina hisobga olinadi (muvaffaqiyat). Aks holda, uning qatl etilishi natijasida e'tibor berilmaydi. Shunday qilib, u bilan belgilangan modulning muvaffaqiyatsiz bajarilishi butun avtorizatsiya jarayonining muvaffaqiyatsizligini keltirib chiqarmaydi.

Foydalanuvchi tizimga kirish imkoniyatiga ega bo'lishini ta'minlash uchun zarur va zarur bayroqlar bilan belgilangan modullar muvaffaqiyatsizlik qiymatlarini (muvaffaqiyatsizlikka) qaytarmasligi kerak. Modulning bajarilishi natijasida ixtiyoriy bayroq bilan, agar u muvaffaqiyatni qaytargan stekdagi yagona modul bo'lsa, faqat u faqat katta modul bo'lsa, u (muvaffaqiyat).

Modullar RAM.

Uchinchi ustun ushbu satr bilan bog'liq modul faylining to'liq ismi mavjud. Aslida, modullar har qanday joyda joylashgan bo'lishi mumkin, ammo agar ular modullar uchun oldindan belgilangan katalogga joylashtirilsa, siz faqat bitta ismni belgilashingiz mumkin, aks holda yo'l kerak. ISPSda, belgilangan katalog va lib / xavfsizlik.

To'rtinchi ustun modulga qo'shimcha parametrlarni uzatish uchun mo'ljallangan. Barcha modullar parametrlarga ega emas, va agar bo'lsa, ular ishlatilmasligi mumkin. Parameter moduli raqamini uzatish sizning xatti-harakatlarini bir yoki boshqa tarzda o'zgartirishga imkon beradi.

1,7 ro'yxati MSVS tarkibiga kiradigan kadr modullari ro'yxati mavjud.

1,7 ni ro'yxatlash. MSVS-ga kiritilgan romlar modullari ro'yxati

pam_rhosts_auth.o.

pam_securetetetetetetetettho.

pam_unix_cct.so.

pam_unix_auth.so.

pam_unix_aswdwd.so.

pam_unix_sessiya.so.

Modullar haqida batafsil ma'lumot

Pam_CACSCESSSO moduli / /etc/secective.conf fayliga asoslangan kirish / foydalanishni taqiqlash uchun ishlatiladi. Ushbu faylning satrlari quyidagi formatda:

huquqlar: foydalanuvchilar: qayerdan

Huquqlar + (ruxsat berish) yoki - (taqiqlash)

Foydalanuvchilar - barcha, foydalanuvchi nomi yoki Foydalanuvchi nomi yoki @ tugunli, aks holda yozuvlar e'tiborga olinmaydi.

Bir yoki bir nechta terminal fayl nomlari (prefiks / dev /), tugun nomlari, domen nomlari (nuqta va joydan boshlab), IP manzillari, IP manzillari, barcha yoki mahalliy.

Pam_cracklib.so moduli lug'at parollarida tekshiriladi. U yangi parolni tekshirish uchun mo'ljallangan va sizga keng qamrovli belgilar, aks ettirilgan belgilar va juda qisqa parollar deb hisoblanadi. Ixtiyoriy parametrlar mavjud: buzilish, tipingiz \u003d va qayta urinish \u003d. Narxlar parametrlari jurnal fayliga hujjatlarni chiqarishni o'z ichiga oladi. Tegishli tip funktsiyasi, undan keyin satrda, novaksixpord taklifidagi o'zgarishlar: ko'rsatilgan satrga UNIX so'zi. Qayta urinish parametrlari foydalanuvchi charchagan joyiga qaytarilgan parolni kiritish uchun foydalanuvchi tomonidan ko'rsatiladigan urinishlar sonini belgilaydi (bitta urinish sukut bo'yicha beriladi).

Ro'yxatni 1,8 ni ko'rib chiqing. Bu fayl / hokazo tarkibini ko'rsatadi / pam.d / boshqasi. Ushbu faylda /ETC/pam.d katalogi tarkibidagi o'z konfiguratsiya fayllari bo'lmagan xizmatlarga moslashmalar mexanizmida foydalaniladigan konfiguratsiya mavjud. Boshqacha qilib aytganda, ushbu fayl ramka tizimiga noma'lum bo'lgan barcha xizmatlarga qo'llaniladi. Unda barcha to'rt turdagi ruxsatnoma, auth, hisob, parol va sessiya va sessiyani taqdim etadi, ularning har biri pam_enyy.so modulini tanlangan bayroq bilan belgilanadi. Shunday qilib, noma'lum xizmatni qatl qilish taqiqlanadi.

1,8 ni ro'yxatlash. Fayl /etc/pam.d/ onasi.

haqiqat talab qilinadi pamenyy.so.

haqiqat talab qilinadi pam_warn.so.

hisob talab qilinadi pamenyy.so.

parol talab qilinadi pamenyy.so.

parol talab qilinadi pam_war.so.

seans Pam_Denyy.So.

Pam_DIALUP.SO moduli chekka terminal yoki terminalga kirish uchun parolni belgilash yoki uni / va xavfsizlik / TTY.DIALUP faylidan foydalanadigan parolni belgilash kerakligini tekshiradi. Modul nafaqat TTY-ga, balki umuman tanty terminalga tegishli. Parol kerak bo'lganda, u fayl / hat / xavfsizlik / passwd.dialup bilan tekshiriladi. Passwd.dialup fayli o'zgarishi DINPINE dasturi tomonidan amalga oshiriladi.

Pam_Group.So moduli / /etc/secroup/group.conf fayllariga muvofiq tekshiriladi. Ushbu fayl a'zosi ma'lum shartlarni bajarishda faylda ko'rsatilgan foydalanuvchilarni ko'rsatadi.

Pam_Lastlog.So moduli foydalanuvchi tizimga kirgani haqida oxirgi va undan qayerda va qaerga kirgani haqida oxirgi raqamli ma'lumotlarga kiradi. Odatda ushbu modul seans turi va ixtiyoriy bayroq bilan belgilanadi.

Pam_limits.So moduli tizimga kirgan foydalanuvchilarga turli xil cheklovlarni joriy etishga imkon beradi. Ushbu cheklovlar ildiz foydalanuvchiga (yoki nol identifikatorli har qanday boshqa foydalanuvchiga tegishli emas). Cheklovlar kirish darajasida o'rnatiladi va global yoki doimiy emas, faqat bir xil kiradi.

Pam_Lastfile.So moduli ba'zi yozuvlarni (elementni) qabul qiladi, uni fayldagi ro'yxat bilan taqqoslaydi va taqqoslash natijalariga ko'ra muvaffaqiyatga erishish (muvaffaqiyat) yoki muvaffaqiyatsizlik (muvaffaqiyatsizlik). Ushbu modul parametrlari quyidagilar:

Mahsulot \u003d [Terminal Foydalanuvchi | Masofaviy_uzel | Masofaviy foydalanuvchi | Guruh | Shirin

Ma'no \u003d (qaytish holatlari; yozuvlar ro'yxatda topilganda, aks holda holat belgilangan narsaga qarama-qarshi bo'ladi)

fayl \u003d / to'liq / yo'l / va fayl_name - one \u003d (xato holatida qanday holatga qaytariladi)

Arr1u \u003d [Foydalanuvchi | @ guruh] (cheklovlar qo'llaniladigan foydalanuvchi yoki guruhni belgilaydi. Maslahatlar | CHEMS | CROSE | guruhi uchun mantiqiy. e'tiborsiz

Pam_nolocin.So moduli haqiqiy bayroq bilan tasdiqni tasdiqlashda foydalaniladi. Ushbu modul fayl / hokazo / nolog mavjudligini tekshiradi va agar yo'q bo'lsa, unda muvaffaqiyatning qiymatini qaytaradi va keyinchalik fayl tarkibiga kiradi va muvaffaqiyatsizlik qiymatini (muvaffaqiyatsizlikka qaytaradi. Ushbu modul odatda tizim hali ham foydalanish uchun hali to'liq yoki vaqtincha yopilmagan hollarda qo'llaniladi, ammo tarmoqdan uzilmaydi.

Pam_permit.So moduli pameny.So modul uchun majburiydir. U har doim muvaffaqiyatning qiymatini qaytaradi (muvaffaqiyat). Modul tomonidan berilgan har qanday uzatiladigan parametrlar e'tiborga olinmaydi.

Pam_pwdb.So moduli passwd va soya fayllarini taqdim etadi. Quyidagi parametrlar mumkin:

Narx - Narx ma'lumotlarini jurnal fayliga yozish;

Audit - oddiy disklash to'g'risidagi ma'lumotlar etarli bo'lmaganlar uchun qo'shimcha ma'lumot berish;

Foydalanish_first_prass - hech qachon foydalanuvchi uchun parolni so'ramang va uni oldingi stack modullaridan oling;

Foydalanuvchini talab qilmasa, oldingi modullardan parolni olishga harakat qiling;

SFOW_AUTAUKTTOK - Agar pam_AppTOK o'rnatilmagan bo'lsa, ishlamay qoling (muvaffaqiyatsizlikning qiymatini qaytaring, foydalanuvchi uchun parolni so'ramang va uni avvalgi stack modullaridan oling (faqat parol modullarini to'plash uchun);

Not_set_pr - Ushbu moduldan parolni keyingi modullar uchun parol sifatida o'rnatmang;

Soya - soya paroli tizimini saqlash;

UNIX - parollarni Fayl / va boshqa / Passwd-ga joylashtiring;

MD5 - Keyingi parolni o'zgartirishda MD5 parollaridan foydalaning;

Bigccryp - Keyingi parolni o'zgartirish bilan, dekc2 parollaridan foydalaning;

Nadeley - muvaffaqiyatsiz avtorizatsiya bilan bir bo'lgan oqim kechikishini o'chirib qo'yadi.

Pam_rhosts_auth.so moduli fayllardan foydalanishni taqiqlaydi /rhosts yoki xostori. Bundan tashqari, u ushbu fayllarda "xavfli" yozuvlardan foydalanishni va taqiqlashga imkon beradi. Ushbu modul parametrlari quyidagilar:

No_hosts_ustiv - /ETC/hst.Sustsciv fayliga e'tibor bermaslik;

No_Rhosts - Fayl / h vab / .Rhostsni e'tiborsiz qoldirish;

Nosozlik - Narxi haqida ma'lumot olish;

Norar - ogohlantirishlarni ko'rsatmang;

Bostirish - hech qanday xabarni chiqarmang;

Shubhali - har qanday dalada "+" yo'l belgisini ishlatishga imkon bering.

Modul Pam_Rootok.So nol identifikatorli har qanday foydalanuvchi uchun muvaffaqiyat qiymatini (muvaffaqiyatni) qaytaradi. Bu modul etarlicha bayroq bilan belgilanadi, bu modul parolni ko'rsatmasdan xizmatga kirish huquqini beradi. Moduldagi parametr faqat bittasi: Noseve.

Pam_SECURTET.SO modullari faqat suutuklar uchun ishlatilishi mumkin. Ushbu modul / va boshqalar / sekurty fayl bilan ishlaydi, bu faylga faqat ushbu faylda ko'rsatilgan terminallar orqali tizimga kirishiga imkon beradi. Agar siz Telnet (TTY Pseudro-terminal) tizimga kirishni xohlasangiz, siz ushbu faylga TTY0-255 uchun ushbu faylga satr qo'shishingiz yoki log_securetteette.so-ni loginatsiyaga sharh berishingiz kerak.

Pam_Shellssssssssssso moduli muvaffaqiyat qiymatini qaytaradi, agar foydalanuvchi / va boshqa raqamlar faylida ko'rsatilgan foydalanuvchi qobig'i qobiqlar ro'yxatida / va boshqalar ro'yxatida ko'rsatilgan bo'lsa. Agar / va boshqa raqamli fayl biron bir qobiq tayinlamasa, u boshlanadi / Bin / Sh ni boshlaydi. Agar / va boshqa raqamli fayl / va boshqalar ro'yxatida etishmayotgan qobiqni belgilasa, modul ishlamay qolish qiymatini (muvaffaqiyatsizlikka) qaytaradi. Fayl / va va chig'anoqlarga yozish huquqi faqat superuser bo'lishi kerak.

Pam_stress.So moduli parollarni boshqarish uchun ishlatiladi. Uning ko'plab parametrlari bor, shu jumladan doimiy buzilish, ammo umuman olganda, faqat ikkita qiziqish barcha parametrlardan faqat ikkita qiziqish bor:

Ildizok - eski parolni kiritmasdan foydalanuvchi parollarini o'zgartirishga ruxsat bering;

Muddati tugagan - Ushbu parametr bilan modul foydalanuvchining parol muddati tugagandek amalga oshiriladi.

Boshqa modul parametrlari sizga ushbu ikkita rejimni o'chirib qo'yishga, boshqa moduldan parolni ishlatib, boshqa modulga parolni yoki boshqa modulga o'tishga imkon beradi, shuning uchun men modulning barcha parametrlarini hisobga olmayman, shuning uchun siz foydalanishingiz kerak bo'lsa Ushbu modulning o'ziga xos xususiyatlari, ularni modul hujjatlarida o'qing.

Pam_Tally.so moduli standart tomonidan ishlatilmaydi. Ushbu modul avtorizatsiya qilish urinishlarini hisoblaydi. Avtorizatsiya muvaffaqiyatli o'tishi bilan urinishlar soni qayta tiklanishi mumkin. Agar muvaffaqiyatsiz ulanish urinishlari soni bir oz chegarasidan oshsa, kirish taqiqlanishi taqiqlanadi. Odatiy bo'lib, urinishlar haqida ma'lumot / Var / Log / Fayllog fayliga joylashtirilgan. Global parametrlar quyidagicha:

Oneer \u003d - Agar xato yuz bergan bo'lsa, masalan, faylni ochish mumkin emas edi;

Fayl \u003d / to'liq / yo'l / va / / fayl_name - agar yo'q bo'lsa, unda standart fayl ishlatiladi. Quyidagi parametr faqat haqiqiylik turi uchun ma'no beradi:

No_magic_root - Superuserga urinishlar sonini hisoblashni o'z ichiga oladi (standart o'tkazilmaydi). Agar Superuser kiritish kiritish "Telnet orqali tizimga kirishga ruxsat berilsa foydali bo'ladi. Quyidagi parametrlar faqat hisob turiga ega:

Deny \u003d n - n urinishdan so'ng kirishni rad eting. Ushbu parametrdan foydalanganda, tiklash / no_Reset modulining xatti-harakati asl holatiga o'rnatiladi. Bu barcha foydalanuvchilar uchun, ildiz foydalanuvchisi (UID 0) bundan mustasno, agar no_magik_root parametri ishlatilmasa;

No_magic_root - Ildiz foydalanuvchi tomonidan urinishlar uchun denny parametrini e'tiborsiz qoldirmang. Deny \u003d parametr bilan birgalikda ishlatilganda (avvalroq ko'ring), asl boshqa foydalanuvchilar uchun asl foydalanuvchilar uchun odatiy holga keltiriladi;

Hatto Hatto hat_deny_root_coce - agar yo'q_magik_root parametr bo'lsa, superuser hisobini blokirovka qilishga imkon beradi. Bu ogohlantirish beriladi. Agar no_magik_root parametri ishlatilmasa, unda superuser hisobidan farqli o'laroq, oddiy foydalanuvchilardan farqli o'laroq, hech qachon blokirovka qilinmaydi;

Qayta tiklash - Muvaffaqiyatli kirish paytida urinishlar sonini hisobga olish;

No_Reset - muvaffaqiyatli kirish paytida urinishlar sonini qayta o'rnatmaslik; Deny Parametr ko'rsatilgan bo'lsa, sukut bo'yicha ishlatiladi \u003d.

Pam_TIME.SO moduli sizga xizmatga kirish vaqtini cheklashni cheklashga imkon beradi. Konfiguratsiya uchun barcha ko'rsatmalar / va boshqalarga / vaqt / vaqt.conf faylida topish mumkin. Unda parametrlar yo'q: hamma narsa konfiguratsiya faylida o'rnatiladi.

Pam_Ux moduli ISWS odatdagi ruxsatnomasi bilan shug'ullanadi (odatda modul o'rniga Pam_pwdbdb.So-dan foydalanadi). Jismoniy jihatdan ushbu modul to'rtta moduldan iborat bo'lib, ularning har biri ramkalar turlaridan biriga mos keladi: pam_unix_unix_castt.so va pam_unix_aswd.so. Hisob va haqiqiy parametrlar turlari uchun modullar mavjud emas. Passwd tipidagi parametr uchun modul faqat bitta: qat'iy \u003d FALSE. Agar mavjud bo'lsa, modul xakerlik uchun qarshilik uchun parollarni tekshirmaydi, shu jumladan xavfli (osonlikcha taxmin qilish yoki tanlangan) parollardan foydalanishga imkon beradi. Seans turi moduli ikkita parametrni tushunadi: buzilish va iz. Narx parametrlari to'g'risidagi ma'lumotlar Syslog.conf-da ko'rsatilganidek, Axborot parametrlari, Trak parametrlari ma'lumotlari sezgirligi bilan bog'liq.

Pam_warn.So moduli uning Syslogga qo'ng'iroq qilish haqidagi xabarni yozib oladi. Parametrlar yo'q.

Pam_wheel.So moduli superuserga faqat g'ildirak guruhiga a'zo bo'lish imkonini beradi. G'ildirak guruhi - bu oddiy tizim guruhidir, ularning a'zolari oddiy foydalanuvchilarga qaraganda katta imtiyozlarga ega, ammo superuserdan kichikroq. Uning hozir bo'lishi superuserning imtiyozlari bilan tizimning sonini qisqartiradi va ularni g'ildirak guruhi a'zolarini va shu bilan tizim xavfsizligini oshiradi. Agar superuser faqat terminal yordamida tizimga kira olsa, ushbu modulni SuperusModuil guruhiga kira olmaydigan foydalanuvchilar uchun foydalanib, ulardan foydalanishni istisno qilish uchun quyidagi parametrlarni ishlatsalar.

Nosozliklarni tuzatish - Narx ma'lumotlarini ro'yxatga olish;

Foydalanish_uid - joriy foydalanuvchi identifikatori asosida tegishli bo'lgan va tizimga kirishda unga tegishli bo'lmagan narsa;

Ishonch - Foydalanuvchi g'ildirak guruhiga tegishli bo'lgan taqdirda muvaffaqiyatning qiymatini qaytaring (muvaffaqiyat) va e'tibor bermaslik (e'tiborsiz);

Deni - protseduraning ma'nosini buning ma'nosini o'zgartiradi (qaytarish muvaffaqiyatsiz). Guruh bilan birgalikda ushbu guruh a'zolariga kirishni rad etishga imkon beradi.

Eslatma -

Katalog / vatax / xavfsizlik to'g'ridan-to'g'ri /ETC/Pam.d katalogiga to'g'ridan-to'g'ri bog'liq, chunki o'z ichiga olgan turli ramka modullarining "/" /TC/Pam.d "dan kelib chiqadigan turli ramka modullarining konfiguratsiya fayllari mavjud.

Jurnal fayllarida RAM yozuvlari

Ro'yxat 1.9. Tarkib / var / log / xavfsiz

11-yanvar 16:45:14 Xirikiq pam_pwdb: (Su) Sessiya foydalanuvchi ildizi uchun ochildi

Yanvarish 11 16:45:25 Chiriqkie pam_pwdb: (Su) Sessiya foydalanuvchi ildizi uchun yopilgan

Yanvar 11:18:06 Xirikiq Login: Dovud uchun 1 (Null)

Autentifikatsiya etishmovchiligi.

Yanvar 11:18:13 Chiriqiq Login: Dovud uchun 2 (Null) dan.

Autentifikatsiya etishmovchiligi.

Yanvar 11:18:06 Xirikiq Login: Dovud uchun 1 (Null) dan.

Autentifikatsiya etishmovchiligi.

Yanvar 11:18:13 Chiriqion Login: Dovud uchun 2 (Null) dan

Autentifikatsiya etishmovchiligi.

11:18:17 Chiriqii pam_pwdb: (login) Sessiya Dovud uchun ochildi

Yanvar 11:18 Shiriq - Devid: Dovud tomonidan TTYL-ga kiring

Jiriqie pam_pwdb: (login) Sessiya Devid Devid

Har bir yozuv sana, vaqt va tugun nomidan boshlanadi. Shundan so'ng, kvadrat qavs ichida o'ralgan kvadrat modul va jarayon identifikatorining nomi. Keyin, qavslarda xizmatning cheklanishi nomi keladi. 1,9 ro'yxat uchun ham suu yoki login. Xizmat nomi bilan, "seanped" (sessiya ochiq) yoki "sessiya yopilgan" (seans yopilgan).

"SeceOped" bilan yozuvni kiritadigan yozuv - bu tizimga kim va qayerga kirganligini bilib olishingiz mumkin bo'lgan tizimni kiritish haqidagi xabar.

Quyidagi savollar ko'rib chiqiladi:

Odatiy foydalanuvchi guruhi va xususiy foydalanuvchi guruhlari nima;

Foydalanuvchi / guruhni o'zgartirish;

Foydalanuvchi / guruhni qanday o'zgartirish mumkin grafik interfeysga ta'sir qiladi;

Xavfsizlik va foydalanuvchilar;

Xavfsizlik va parollar;

Parolni himoya qilish;

Yaxshi parolni tanlash;

Parollar xakerlik parollar.

Odatiy guruh

Hozirgi vaqtda bitta guruhga tegishli foydalanuvchi bir vaqtning o'zida cheklovlar endi mavjud emas. Har qanday foydalanuvchi bir vaqtning o'zida bir nechta guruhlarga tegishli bo'lishi mumkin. NyuGRP buyrug'ida foydalanuvchi guruhda ko'rsatilgan guruh a'zosiga aylanadi, bu esa ushbu foydalanuvchi uchun bo'ladi. kirish guruhi (Logingroup). Shu bilan birga, foydalanuvchi NewGP buyrug'i oldidan kirgan guruhlarning a'zosi bo'lishda davom etmoqda. Kirish guruhi - bu foydalanuvchi fayllarining guruh egasi bo'lgan guruh.

Standart guruh va xususiy foydalanuvchi guruhlari o'rtasidagi farq bu ikki sxemaning ochiqligi darajasidir. Standart sxema bo'lsa, boshqa foydalanuvchi boshqa foydalanuvchi fayllarini o'qishi mumkin (va ko'pincha o'zgartirishi mumkin). Xususiy guruhlar bilan boshqa foydalanuvchi tomonidan yaratilgan faylni o'qish yoki yozish, agar egasi ushbu operatsiyalarga boshqa foydalanuvchilarga bo'lgan huquqlarni aniq ko'rsatsalargina mumkin.

Agar foydalanuvchilar ushbu guruhga kirish imkoni bo'lmagan holda guruhga qo'shilishi va tashqariga chiqishlari talab qilinsa, ushbu guruhga parolni tayinlash mumkin. Foydalanuvchi ma'lum bir guruhning imtiyozlaridan faqat u tegishli bo'lsa, foydalanishi mumkin. Bu erda ikkita variant mavjud: yoki bu tizimga kirgan paytdan boshlab guruhga tegishli yoki u tizim bilan ishlashni boshlaganidan keyin. Shunday qilib, foydalanuvchi hech kimga tegishli bo'lmagan guruhga qo'shilishi mumkin, bu guruhga parol tayinlanishi kerak.

Odatiy bo'lib, guruh parollar asw-da ishlatilmaydi, shuning uchun gshadrow fayli / va "katalog" dir.

Agar siz foydalanuvchini boshqarishda doimo dasturlardan foydalansangiz, doimiy ravishda dasturlardan birini - Useradd, Liza yoki Coas, - foydalanuvchi sozlamalari fayllari yanada izchil va osongina olib boriladi.

Odatiy guruh bilan odatiy sxemaning afzalligi shundaki, u fayllarni almashishni osonlashtiradi, chunki u kirish huquqlariga g'amxo'rlik qilmasligi kerak. Ushbu sxema tizimga "taqiqlanmaganlarning barchasi ruxsat berilmaydi" tamoyiliga muvofiq ochiq yondashuvni anglatadi.

Foydalanuvchi parametrlarini sukut bo'yicha sozlash - bu siz tizimni o'rnatganingizda darhol amalga oshiradigan yuqori ustuvor vazifadir.

Foydalanuvchilar shaxsiy guruhlari

Xususiy foydalanuvchilar guruhlariga foydalanuvchi nomlari bilan to'g'ri keladigan nomlar mavjud. Xususiy guruh kirish guruhida amalga oshiriladi, shuning uchun katalog atributlari boshqa biron bir narsani buyurmasa, u ushbu foydalanuvchining barcha fayllarining guruh egasi sifatida tayinlanadi.

Foydalanuvchi shaxsiy guruhlarining afzalligi shundaki, foydalanuvchilar o'z fayllariga kirishni cheklash haqida o'ylashlari shart emas: Odatiy hollarda, ularning yaratilishining hozirgi daqiqasidan boshlab foydalanuvchi fayllariga kirish cheklanadi. Xususiy guruhlardan foydalanganda, foydalanuvchi faqat tegishli fayllarni o'qishi yoki o'zgartirishi mumkin. Bundan tashqari, bu faqat fayllar katalogida fayllarni yaratishi mumkin. Ushbu standart xatti-harakatlar tizim ma'muri yoki foydalanuvchi tomonidan va alohida fayl darajasida va katalog darajasida o'zgartirilishi mumkin.

Foydalanuvchi bir nechta buyruqlar mavjud, u bilan uning ismini va / yoki guruh yoki guruh yoki guruhga u dastur qilingan shaxsga yoki guruhga yoki guruh bilan boshqarishi mumkin. Ushbu dasturlardan biri yangi.

NyuGRP buyrug'i har qanday foydalanuvchi tomonidan bajarilishi mumkin. Bu unga guruhga tegishli bo'lmagan guruhga qo'shilishga imkon beradi, ammo agar parol ushbu guruhga parol tayinlansa. Agar siz ushbu guruh a'zosi bo'lmasang, guruhga o'z parolisiz qo'shilishingizga imkon bermaydi.

NyuGRP buyrug'i guruhga nisbatan qo'llanilishi mumkin, uning a'zosi allaqachon foydalanuvchi. Bunday holda, NyuGRP belgilangan login guruhini amalga oshiradi. Foydalanuvchi guruhlari ikki turga bo'linadi: login guruhi va ushbu foydalanuvchi tegishli bo'lgan boshqa guruhlar. Foydalanuvchi bir nechta guruhlarga tegishli bo'lishi mumkin, ammo ushbu foydalanuvchidagi kirish guruhi har doim foydalanuvchilar tomonidan joylashgan fayllar guruhiga ega bo'ladi.

Newgrp, shtash va Chegrp buyruqlariga qo'shimcha fayl yoki boshqa foydalanuvchi yoki guruhga a'zo bo'lish uchun ham foydalanish mumkin.

Xvindow Atrofda NyuGP buyrug'i hududida u tasdiqlangan xiyinlar dasturi bilan cheklangan: yangi guruh kontekstida faqat ushbu terminalda ishlaydigan dasturlar bajariladi va shuning uchun foydalanuvchi dasturlar uchun kirish guruhini o'zgartira olmaydi deraza dispetcheri orqali yugurish. Ikkilamchi guruhning kontekstida har doim amalga oshirilishi kerak bo'lgan dastur skript orqali kerakli kirish guruhini sozlash orqali ishlashi mumkin.

Xvafinow tizimi har doim qo'shimcha qiyinchiliklarni joriy etadi. Bunday holda, bu qiyinchiliklar X bilan bevosita bog'liq emas va ish mantig'ini / hokazo / guruhlar va / gshada saqlashga amal qiladi. Guruhlar uchun parollar foydalanmaydiganlar, ayniqsa nima deb tashvishlanishadi. X ning ishida oddiy skriptdan parolni himoya qiluvchi guruhni, ammo parol kiritishni talab qilmaydigan ikkilamchi guruhlar uchun parolni o'zgartirish juda oddiy. Quyidagi quyidagi stsenariy:

sG - GIFS -C / USR / X11R6 / BIN / XV &

Ushbu skriptning boshlanishi natijasida XV dasturi ishga tushiriladi, ularning asosiy guruhi GIFS Group bo'ladi. Olish uchun nima talab qilindi.

Soya guruhidagi parollar ishlatadiganlar uchun qiyin, chunki bu holda, ushbu skriptni bajarishda ekranda xato xabari paydo bo'ladi. Foydalanuvchilar / va boshqa guruhlarda ro'yxatga olinganda, ulardan birortasi avtomatik ravishda tizimga kirgandan so'ng darhol a'zo deb hisoblanadi. Biroq, soya paroli bo'lmaganda, guruh foydalanuvchilari ro'yxati Fayl / va Gshada joylashgan manzilga ko'chiriladi, shunda foydalanuvchi foydalanuvchini o'z a'zolari uchun hisobga olmaydi, ammo undan foydalanishi mumkin Yangiliklar buyrug'i yoki uning nomidan har qanday dastur buyrug'idan foydalangan holda amalga oshirish. Muammo shundaki, x nuqtai nazaridan ushbu foydalanuvchi (Qaysi foydalanuvchini x ishning boshlangan ishini boshlashi shart emas) ulanishni o'rnatishga haqli emas. Shuning uchun, himoyalanmagan parol guruhlari uchun ilgari pasaytirilgan stsenariy quyidagicha o'zgaradi:

xHosts + Lozalxost.

sG - GIFS -C / USR / X11R6 / BIN / XV &

Qo'shilgan satr ekranga kirishingizga imkon beradi. yangi guruh (GIFS). Aksariyat ish stantsiyalari uchun bu muhim xavfsizlik masalalariga olib kelmasligi kerak, chunki bu chiziq Faqat mahalliy tugun foydalanuvchilariga ekranga kirishga ruxsat berish (olish uchun) qo'shimcha ma'lumot olish uchun X va XHost bilan bog'lanish Sizning yaxshi linux tizim ma'muringiz qo'llanmasi).

ESLATMA

X server yordamida (ayniqsa, XDM yoki KDM bilan) grafik ilovalar bilan yanada kuchayadi, balki grafik ish stolida ikonkasidan foydalanish mumkin.

Foydalanuvchini o'zgartirish

ESLATMA

Oddiy foydalanuvchi beparvo superusher sifatida juda ko'p zarar etkaza olmaydi. Sizning xatolaringizning superuser sifatida oqibatlari juda halokatli bo'lishi mumkin, bu sizning barcha narsalaringizga mos keladi tizim fayllari (Va umuman olganda, tizimda saqlangan barcha fayllar xayrlashishga aytishi mumkin. Ba'zi kompaniyalarda, shundan keyin ular "xayrlashish" deb aytishlari mumkin.

Bir foydalanuvchining boshqasiga o'zgarishi SU buyrug'idir. Jamoa o'z ismini oldi « o'rnini bosuvchi. foydalanuvchi. » (foydalanuvchi o'rnini bosish), ammo ko'pincha u juda superuser bo'lish uchun ishlatiladi ..

Su buyrug'i dalillarsiz yuzaga kelgan foydalanuvchi parolini so'raydi, undan keyin (javobda to'g'ri parolni qabul qilish) sizni ildiz foydalanuvchisiga aylantiradi. Ushbu buyruq xizmatni cheklash xizmati, shuning uchun uning xavfsizligini saqlashning barcha jihatlari / / u holda xavfsizlikning barcha jihatlari sozlanishi mumkin.

Eslatma -

Foydalanuvchi nomini (yoki etishmasdan yoki etishmasdan yoki etishmasdan yokisiz yokisiz) ko'rsatmasdan, Su tiraji, siz bilan ildiz foydalanuvchisi yasashning belgisi sifatida.

Ushbu sudo buyrug'i foydalanuvchilarga Sutessurer huquqlari bo'yicha ba'zi dasturlarni amalga oshirishga imkon beradi va ushbu buyruqni jalb qiladigan foydalanuvchi superuser parol sifatida so'ralmaydi, lekin o'z parolini. Ishlatilgan sudo SG buyrug'i kabi. Foydalanuvchi sudo jamoasi_fer_millga kiradi, keyin parolingiz va agar unga ruxsat berilsa, ko'rsatilgan buyruq superuser imtiyozlar kontekstida amalga oshiriladi.

Xavfsizlik va foydalanuvchilar

Foydalanuvchilar odatda tizimga kirish va kerakli dasturlarni ishga tushirish uchun qiziqishadi. Xavfsizlikka qiziqish ulardan faqat muhim fayllarni yo'qotgandan keyin paydo bo'ladi. Ammo u uzoq davom etadi. Ushbu choralar qabul qilinganligini bilib, foydalanuvchilar har qanday ehtiyotkorlik haqida tezda unutadilar.

Umuman olganda, ularning parvarishi emas, xavfsizlik. Tizim ma'muri foydalanuvchilarga ularni himoya qilish masalalari bilan chalg'itmasdan ish olib borishga imkon beradigan xavfsizlik siyosatini ko'rib chiqishi, amalga oshirishi va yurishi kerak.

Tizimga asosiy xavf, qoida tariqasida, tashqarida emas, balki ichkaridan keladi. Uning manbai (ayniqsa, katta tizimlarda), masalan, g'azablangan foydalanuvchidir. Biroq, johillikning yomon niyatlari tufayli etkazilgan zararni oldini olish uchun haddan tashqari gumon qilinmaslik kerak. Foydalanuvchilarning birinchi qismida foydalanuvchilarning bexosdan zarar etkazishidan foydalanuvchilar qanday qilib bexosdan zarar etkazishlari haqida. Amaliyot shuni ko'rsatadiki, o'rtacha foydalanuvchi tizimga zarar etkaza olmaydi. Himoya mexanizmlarida bo'shliqni topa oladigan va haqiqatan ham tizimga maqsadli zarar etkazishi mumkin bo'lgan foydalanuvchilar haqida qayg'urish kerak. Ammo bunday foydalanuvchilar odatda kam va vaqt o'tishi bilan ma'lum bo'ladi, ayniqsa, nimalarga e'tibor berishni bilsangiz. Xavf guruhiga ularning pozitsiyasi tufayli yoki ularning munosabatlari tufayli, ildiz imtiyozlari darajasiga kirishi mumkin bo'lgan foydalanuvchilarni o'z ichiga oladi. Siz ushbu kitobning materialini o'zlashtirganingizdek, siz yaqinlashib kelayotgan muammo belgilari sifatida aniq nimani anglatishini bilib olasiz.

Odatiy bo'lib, foydalanuvchilar o'z uy kataloglarini to'liq nazorat qiladilar. Agar siz standart guruhdan foydalanayotgan bo'lsangiz, barcha tizim foydalanuvchilari bir xil guruhga tegishli. Har qanday foydalanuvchi boshqa foydalanuvchilarning uy direktorlariga va ularda joylashgan fayllarga kirish huquqiga ega. Foydalanuvchilarning shaxsiy guruhlari bo'lgan sxemadan foydalanganda, tizimning har qanday foydalanuvchilari faqat o'z uy kataloglariga kirish huquqiga ega va boshqa foydalanuvchilarning uy anjumalari mavjud emas.

Agar tizimning barcha foydalanuvchilar taqdim etilishi shart bo'lsa umumiy kirish Ba'zi umumiy fayl to'plamiga ushbu maqsadlar uchun tegishli biron bir guruhni yaratish tavsiya etiladi (bu siz yaratgan boshqa guruh yoki siz yaratgan boshqa guruh bo'lishi mumkin), va siz ushbu guruhni taqdim etishi mumkin Ushbu guruhga ushbu guruhning asosiy katalogiga tegishli huquqlar. Agar foydalanuvchi boshqa foydalanuvchilarga taqdim etmoqchi bo'lsa, u shunchaki ularni ushbu katalogga nusxalashi va ushbu fayllar barcha foydalanuvchilar bo'lgan bir xil guruhga tegishli ekanligiga ishonch hosil qilishlari mumkin.

Ba'zi foydalanuvchilar foydalanish kerak yoki oddiygina OCC to'plamiga kiritilmagan dasturlarsiz bajarilishi kerak. Aksariyat foydalanuvchilar oxir-oqibat ko'pgina o'z hujjatlarini sotib olishadi: hujjatlar, konfiguratsiya fayllari, stsenariylar, stsenariylar va boshqalar. Ushbu vazifani tizim ma'muriga qoldirib, o'z fayllarini tashkil etishda maxsus parvarish o'tkazmaydi.

Har bir yangi foydalanuvchi uyining uy ma'lumotnomasida yaratilgan kataloglar tarkibi / va boshqalardan foydalanish katalogining tarkibi bilan belgilanadi. Quyidagi kataloglar odatda odatiy / va shkafda mavjud:

Ushbu kataloglar (mos ravishda) ikkilik fayllar, manba fayllari, hujjatlar fayllari va boshqa xilma-xil fayllarni saqlash uchun ishlatiladi. Ko'pgina standart dasturlar ba'zi turdagi subchekturalardan birida fayllarni saqlashni taklif qiladi. Ular ixtiyorida mavjud bo'lgan kataloglarni tayinlashning izohini olgan holda, foydalanuvchilar odatda ulardan foydalanishni boshdan boshlaydilar, chunki u ularni nimanidir hamma narsani ixtiro qilish zarurligidan yo'q qiladi. ~ Bin katalogini foydalanuvchi o'zgaruvchisida keltirilgan so'nggi kataloglardan biri sifatida ~ / ibn katalogini yaratishni unutmang.

Xavfsizlik va parollar

Aytilishicha, yaxshi, u erda va tanaffuslar, - bu bayonot ko'pincha xavfsizlik tizimidagi parollar ahamiyatiga javob berganda esda qoladi. Umuman olganda, xavfsizlik tizimining ishonchliligi ko'pchilik omillar, xususan, MSV-tizim xizmatlari tashqi foydalanuvchilar uchun ochiq bo'ladi (agar u Telnet-ni telefon serveri sifatida kiritish yoki hk. .).). Yana bir aniq omil - bu AQShning boshqa omiliga olib keladigan foydalanuvchi parollari - foydalanuvchi siyosati. Oddiy foydalanuvchi xavfsizlik haqida hech narsa bilmaydi. Agar biz foydalanuvchini hurmat qilsak va xavfsizlik majburiy usullariga bo'lgan munosabatini o'zgartirishni xohlasak, biz xavfsizlik tizimini qulay va tushunarli bo'lishimiz kerak. Qulaylikni ta'minlash eng qiyin. Xavfsiz har bir xavfsiz narsa juda qulay emas (oldindan bashorat qilish va elementtifoq xavfsizligi qulayligi sababli) va shuning uchun eng qulay usulni afzal ko'rgan odamlarning odatdagi xatti-harakati bilan ziddiyatni qabul qiladi. Oxir-oqibat, foydalanuvchilar ularga ishonib topshirilgan ishlarni bajarish uchun tizim bilan ishlaydi va yangisini qo'shmang. Parollar bilan ishlashda foydalanuvchilar odatda ular uchun hech qanday qarshilik ko'rsatish yo'lidan o'tmaganlar, men odatda ularga qanday partiyalar kerak va nima uchun ularning xavfsizligini ta'minlash muhim ahamiyatga ega. U umumta'lim pozitsiyalaridan emas, masalan "kam xavfsizlik tizimi o'g'irlashi yoki muhim fayllarni buzishi yoki zarar etkazishi mumkin" va foydalanuvchi shaxsiy manfaatlarining pozitsiyasidan.

Ko'pgina foydalanuvchilar o'z ishi uchun elektron pochta xabarining ahamiyatini tushunishadi. Shunga qaramay, ular tizimga kiritilgan har bir tizim o'z elektron pochtasidan ularga qarshi elektron pochta orqali foydalanish imkoniyatiga ega bo'lishlarini tushunmaydilar. Foydalanuvchidan so'rang, shaxsiy maqsadlar uchun elektron pochtadan foydalaniladimi. Ehtimol, u bunga javob beradi. Keyin undan hal qilish kerakmi, deb so'rang elektron pochta Muhim biznes savollari. Har kuni "yo'q" deb javob beradiganlardan kam emas. Ammo salbiy javob berilsa ham, ba'zi bir biznes sheriklar operatsiyani elektron pochta orqali telefon orqali majburiy deb hisoblashlari mumkin.

Shundan so'ng, foydalanuvchiga uning elektron pochtasi ba'zida uning shaxsiy imzosi bilan bir xil darajada bo'lishi mumkinligini tushuntirish. Elektron xabarning sarlavhasi almashtirilishi mumkin bo'lsa-da, aksariyat hollarda bunday almashtirish ham soxta imzo sifatida ham noqonuniy hisoblanadi. Ammo boshqacha yoki boshqa biron bir kishi boshqa biron bir foydalanuvchi parolini o'rgangan bo'lsa, uning nomiga tizimga kiradi, keyin u majoziy ma'noda boshqa odamning imzosiga obuna bo'ladi. Ularga yuborilgan har qanday pochta texnik jihatdan foydalanuvchi tomonidan yuboriladigan pochta orqali tegishli bo'ladi. Boshqa nom ostida kimgadir kirish qobiliyatini ta'minlash amaliyoti istalmagan va oldini olish kerak (istisno faqat ushbu xususiyatdan foydalanadigan tizim ma'murlari bo'lib, ular uchun ushbu parametrni bilishlari shart emas Foydalanuvchi). Keraksiz hodisalar tizimga boshqa birovning ismi (boshqa foydalanuvchining ruxsati bilan) tegishli bo'lishi kerak (boshqa foydalanuvchi ruxsati bilan). Bu qanchalik arzon emas? Bu savolga javob korxonaning xavfsizlik siyosatining og'irligi bilan belgilanadi.

Biroq, foydalanuvchilar o'zlarining hisoblariga ruxsatsiz kirishning boshqa xavfli usullari mavjud emasligini tushunishlari kerak. Foydalanuvchi parolni unutishdan qo'rqqanida, yod olishni soddalashtiradi, bu ko'pincha monitoring yoki parolni tez-tez biriktirilgan yoki yozishni anglatadi. Parol xavfsizligi tizimi ikkita narsaga asoslanadi: doimiy foydalanuvchi nomi va vaqti-vaqti bilan o'zgaradi. Aksariyat odamlar o'zlarining bank hisobvarag'iga kirish uchun hech kimga PIN-kod demaydilar, ammo ularning foydalanuvchi parollari juda rashkchi emas. Garchi, bu doimiy qism, ya'ni kredit kartasi bo'lgan bank hisobi bilan farqli bo'lsa, bu jismoniy ob'ekt, ya'ni foydalanuvchi nomi - bu foydalanuvchi islomining doimiy qismidir Hammaga ma'lum (hech bo'lmaganda kompaniyalardagi va ushbu foydalanuvchi elektron pochta orqali yozishma o'tkazganlar). Shuning uchun, agar o'zgaruvchan qismi biron bir joyda yozib qo'yilsa yoki osonlikcha taxmin qilinsa yoki dastur tomonidan tanlangan bo'lsa yoki dastur tomonidan tanlangan bo'lsa, unda bunday hisobni yaxshi himoya qilish mumkin emas.

Va nihoyat, foydalanuvchilar parolni "ijtimoiy muhandislik" (Ijtimoiy muhandislik) sifatida olishning ushbu usulining mavjudligini bilishlari kerak. Ko'pchiligimiz, hech bo'lmaganda, hech bo'lmaganda "allaqachon iltijishni" deya oladigan bir kishi bilan uchrashdik. Bunday odamlar boshqa odamlarni mantiqiy dalilga murojaat qilib, ularga kerakli ma'lumotlarni taqdim etish orqali ishontirish qobiliyatiga ega. Ammo bu yagona emas mumkin bo'lgan usul Birovning parolini toping. Ba'zan uni to'kish uchun etarli.

Bunday voqealar qarshiliklari oddiy parolni o'zgartirishdir. Siz, albatta, parolni o'n yil davomida o'zgartira olasiz, ammo smenalar orasida kamchiliklarni uzoq vaqt davomida bo'shatib bo'lmasligi yaxshiroq, masalan, bir necha soat bir marta qilmaslik yaxshiroqdir. Xavfni buzishga o'zingizni juda uzoq vaqt ajratish uchun parolni o'zgartirmang.

ESLATMA-

Muntazam foydalanuvchining niqobi ostidagi tizimdagi begonalarning kirib ketishi nafaqat ushbu foydalanuvchi fayllari uchun, balki butun tizim uchun ham qayg'uli oqibatlarga olib kelishi mumkin, chunki bu begona narsalar sizning tizimingiz haqida ko'proq narsani bilib oladi Uning himoyasida kesilgan kesishlarni topish osonroq bo'ladi.

Shuni esda tutingki, ish boshlashdan oldin, skript ba'zi tekshiruvlarni amalga oshiradi: boshlang'ich imtiyoz darajasi, boshlang'ich imtiyoz darajasi, boshlang'ich imtiyozlar darajasida ishlayaptimi, ammo u hamma narsani tekshiradimi deya olmaydi. Ammo u hamma narsani tekshirib bo'lmaydi.

Parollarni xakerlik parollar

Tizimning xavfsizligini tekshirish usullaridan biri bu o'zingizni tajovuzkorning o'rniga qo'yish va himoya qilishni buzishga urinayotgan odam sifatida o'ylashga harakat qilishni anglatadi. Bu shuni anglatadiki, foydalanilgan parol har qanday monitorga biriktirilmaganligini tekshirib ko'rish kerak, chunki kimdir uni identifikatsiya qilish to'g'risidagi ma'lumotlar bilan biron bir stolni qoldirgan yoki u erda qachon Foydalanuvchilar tizimni kiritadilar (ehtimol, ulardan birortasi klaviaturada parolni qanday terishlarini sezish mumkin).

Bu, shuningdek, siz boshqa birovga ko'rinib turganligini aniqlash uchun foydalanuvchi monitorining yo'nalishi, maxfiy ma'lumotlarga ega bo'lishingizga e'tibor berishingiz kerakligini anglatadi. Keyinchalik, ushbu foydalanuvchilar ish joyidan chiqib ketganda, ular parol bilan bloklangan ekranli dasturni ishga tushiradilar va ehtimol tizimdan chiqadimi yoki hech narsa qilmaydimi?

lekin eng yaxshi yo'l Parol xavfsizligi va foydalanuvchilarning munosabatlarini tekshirishni tekshiring - foydalanuvchi parollarini buzishga harakat qiling. Parol xakerlik dasturining muntazam ijrosi parolni himoya qilish tizimining qal'asini juda yaxshi baholashi mumkin.

Operatsion tizim qo'llab-quvvatlanganligini qanday aniqlash mumkin ushbu kompyuter?

Qanday o'rnatish opsiyalari eshak 3.0 osni ta'minlaydi?

Qaysi tarmoq protokollari o'rnatish dasturini qo'llab-quvvatlaydi?

Yuklash disketasini yaratish uchun qanday holatlarda talab qilinadi?

O'rnatishning asosiy bosqichlarini sanab bering?

OS yadroni yuklash uchun qanday yuklash vositasi ishlatiladi?

Yadro yuklashning asosiy bosqichlarini sanab bering?

Lilo va lilo.conf nima?

Liloni qanday olib tashlash va manba yuklashni tiklash kerak?

Yadro modulining mexanizmi nimada?

Qaysi holatlarda RAM diskidan foydalanish kerak?

Yuklanganda RAM diskidan foydalanishni qanday sozlash kerak?

Qanday farqli diskalar, bootnet va drayverlar? Ularni qanday yaratish kerak? Ularni qanday tekshirish kerak?

Dasturiy ta'minot paketi, paketli qaramlik nima?

Paket menejerlarining imkoniyatlari qanday?

Dasturni boshqarish uchun qaysi paket menejeri ishlatiladi?

Tarmoqdagi kompakt-diskdan paketni qanday o'rnatish kerak?

O'rnatish OS msvs 3.0

O'rnatishning asosiy bosqichlari

CD-dan o'rnatish quyidagi bosqichlarni o'z ichiga oladi:

hujjatlarni o'rnatish va eslatib o'tishga taklif qilish;

sichqoncha manipulyatorini tanlash;

bo'limlarga diskni ajratish;

tUNING Yuklashi;

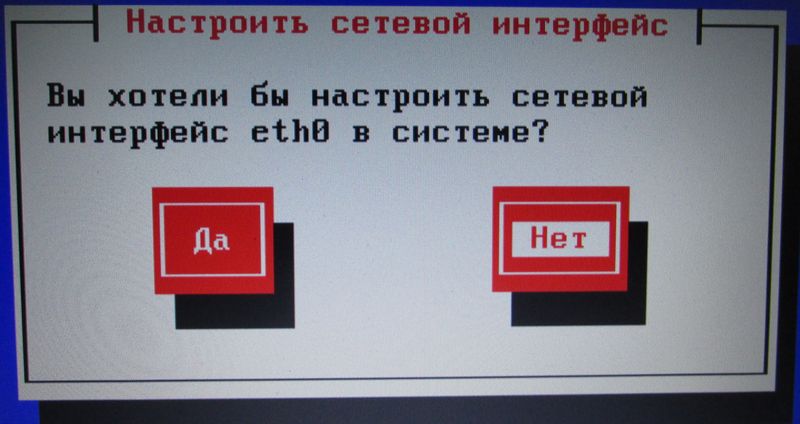

tarmoq konfiguratsiyasi;

kompyuter nomini o'rnatish;

vaqt zonasini tanlash;

o'rnatish uchun komplekslarni tanlash;

paketlarni o'rnatish;

ildiz foydalanuvchi parolini o'rnatish;

yuklash disklarini yaratish;

video kartani va monitorni belgilash;

Server yordamida tarmoqni o'rnatishda bir nechta qo'shimchalashtirilgan oldindan belgilashingiz kerak:

disketalar va tashkilotning to'plamini ishlab chiqarish tarmoqqa kirish serverga;

tarmoqni o'rnatish opsiyasini tanlash;

tarmoqni sozlash va serverga tarmoq kirish.

CD-dan o'rnatish

O'rnatishni boshlashdan oldin, siz kompyuterning biosini sozlashingiz kerak, shunda birinchi bo'lib yuklash moslamasi ro'yxati CD va CD-ROM diskiga 3.0 yuklash moduli bilan komplektni joylashtiring.

Agar bios CD-dan yuklashni qo'llab-quvvatlamasa, qo'shimcha ravishda yuklash disketasini joylashtiring va yuklash moslamalari ro'yxatidagi birinchi disk - bu floppy diskdir. Zamonaviy kompyuterlar CD-dan yuklashni qo'llab-quvvatlaydi, shuning uchun yuklash disklariga ehtiyoj faqat "eski" kompyuterda ISP 3.0-ni o'rnatishda yuzaga kelishi mumkin.

Keyin kompyuterni qayta ishga tushirishingiz kerak. Monitor ekranida taklifnoma paydo bo'ladi:

Ushbu taklif formatida O'rnatish dasturi uchun qo'shimcha sozlamalarni o'tkazish mumkin. Masalan, jamoa:

boot: MakBC Mem \u003d 128m

o'rnatish dasturi ovoz balandligi haqida xabar beradi tasodifiy kirish xotirasi Ushbu kompyuter 128 MB ni tashkil qiladi.

O'rnatuvchini yuklashni boshlash uchun siz tugmachani bosishingiz kerak. MSA 3.0 yadro yuklanishi, keyinchalik diagnostika xabarlari va kompyuterda joylashgan qattiq disk haydovchilarini avtomatik ravishda yuklaydi va Ash Ass 3.0 tomonidan qo'llab-quvvatlanadigan o'rnatishni boshlaydi.

Agar initalizatsiya xato bilan yakunlangan bo'lsa, bu turdagi CD drayveri yoki qattiq disk uchun siz qo'shimcha haydovchini yuklashingiz kerak. O'rnatuvchi siz tegishli drayverni tanlamoqchi bo'lgan haydovchilar ro'yxatini taklif qiladi va "Ha" tugmasini bosing.

Agar yuklab olish dasturini yuklab olish dasturidan amalga oshirilgan bo'lsa, O'rnatish dasturidan boshlangan bo'lsa, haydovchi disk oynasi dialog oynasi haydovchilar bilan haydovchilar bilan haydash uchun dialog oynasini ko'rsatadi. Shu bilan birga, yuklash disklari olib tashlanishi va drayver diskini tushirish kerak.

Kerakli drayverlarni yuklab olgandan so'ng, monitor ekranida taklif paydo bo'ladi (9-1-rasm).

1.1.41. Sichqoncha manipulyator

OS 3.0 taklifiga binoan "sichqonchani tanlash" dialog oynasi paydo bo'ladi (9-2-rasm)."Sichqoncha" turini tanlang, masalan, "Oddiy sichqoncha ps / 2" va agar "sichqonchani" ikkita tugmachali bo'lsa, uchta tugma rejimida ta'sir qilishingiz mumkin. Buning uchun siz uchinchi tugmani qo'zg'atishga imkon berishingiz va "Ha" tugmachasini bosing.

1.1.42. Qattiq diskni o'chirish

"Qaror" dialog oynasi (9-3-rasm) paydo bo'ladi va qattiq diskning yordam dasturi tanlanadi: "Avtomatik ajratish", disk druid yoki Fdisk.Aksariyat hollarda qattiq disklar, disk massivlari, lvm jildlari disk druid dasturida uchraydi. Bundan tashqari, "avtomatik qism" rejimi - bu o'rnatilgan uskunalarga muvofiq diskdagi bo'sh joyning nisbatlarini avtomatik hisoblash bilan disk druid bilan ishlashning maxsus holatidir. Agar kerak bo'lsa, qattiq disk bilan kamroq ishlov berish Fdiskning yordam dasturidan foydalanish kerak.

Disk Dreid-ni tanlang va tugmachani bosing.

"Chiqish" dialog oynasida mavjud bo'lgan disklar va mavjud bo'limlarning ro'yxati paydo bo'ladi.

Bundan tashqari, bu oynada bo'limlari bilan ish qilish tugmalari bor: "Yangi", "Edit", "Delete", ", RAID", "Ha", "Orqaga".

Pastki chiziqda, Xatkeylarga oid maslahatlar beriladi: "F1-York, F2-Yangi, F3-Edit, F4-o'chirish, F12-Ha."

Umumiy holatda, msvs 3.0 pure qattiq disk bilan kompyuterga o'rnatiladi. Bunday holda, siz sindirish yoki ishlatishingiz mumkin disk dasturi Druid yoki avtomatik qismni tanlash.

Ash Ass 3.0-ni muvaffaqiyatli o'rnatishi uchun, ikkita qismni yaratish kifoya: "/" ildiz qismi va almashtirish bo'limi (almashtirish). Ildiz qismining o'lchami kamida 1200 MB bo'lishi kerak.

Kataloglar / yuklash, / uy, / va boshqalar va boshqalarni alohida bo'limlarda olib tashlash mumkin. Bu sizga izolyatsiyani, masalan, uy foydalanuvchilari tomonidan ildiz fayl tizimidagi kataloglari.

DIQQAT. Ass 3.0 da, siz alohida bo'lim katalog / USR-ga joylashtira olmaysiz!

Katalogni alohida bo'limga aylantirish uchun siz "Ext3" fayl tizimi bilan bo'limni yaratishingiz va uni katalog nomi bilan moslashtirishingiz kerak.

Bo'limni yaratish uchun Yangi tugmani tanlang va tugmachani bosing. "Bo'lim qo'shing" oynasida (yangi bo'limni tahrirlash) oynasi (9-5-rasm):

fayl tizimining turini tanlang (almashtirish bo'limi uchun - "almashtirish", boshqa hollarda - "ER3").

megabaytlar hajmi (agar kerak bo'lsa, siz "cho'zish" mumkin bo'lsa, butun diskka bo'linishni "cho'zishingiz mumkin";

o'rnatish nuqtasi, ildiz qismi uchun - bu "/", almashtirish nuqtasi uchun bu talab qilinmaydi.

Bo'limlarni yaratish bo'yicha, "tanaffus" oynasida "Ha" tugmachasini bosing.

Monitor ekranida o'zgarishlar dialog oynasi paydo bo'ladi.

"Ha" tugmasini bosing.

Keyingi qadam, yaratilgan bo'limlarni formatlash uchun. "Diqqat!" Sarlavhasi bilan dialog oynasi paydo bo'ladi. MNT ekranida paydo bo'ladi. "Ha" tugmasi bosilganda formatlanadigan qismlar ro'yxati (9-6-rasm).

1.1.43. Yuklash vositasi

Ekranda "yuklovchi" konfiguratsiya dialog oynasi paydo bo'ladi (9-7-rasm). Ushbu oynada siz yuklash variantini yuklash yoki yuklamasdan tanlashingiz kerak. Yuklash vositasi tizimda boshlanish uchun bir nechta variantlarga ega bo'lish imkonini beradi yoki yuklangan osni tanlaydi (agar bittadan ko'p bo'lsa). Reader bo'lmagan rejimda ushbu tizimda ISP 3.0 yadroni monopulyatsiya qilingan.

"Ha" tugmasini bosing.

Keyingi, dialog oynasi (9-8-rasm) Ekranda yuklashda ishlatiladigan qo'shimcha parametrlarni kiritish uchun taklif bilan paydo bo'ladi. Odatiy bo'lib, LBA32 rejimi ushbu oynada o'rnatiladi (qattiq diskdagi mantiqiy manzillardan foydalangan holda), chunki aksariyat hollarda katta idishda katta idishlarni qo'llab-quvvatlash uchun talab qilinadi.

Agar sizda ADERE-Drive-disk bo'lsa, kirish joyi bo'lsa, o'rnatgich "HDC \u003d DID-SCSI" tipidagi "HDC \u003d DRESS UCESS rejimida Usta rejimida usturada ulangan bo'lsa ).

Agar boshqa parametrlarni boshqa parametrlarni uzatishning boshqa parametrlarini uzatishning keragi bo'lmasa, o'rnatish dasturi tomonidan taklif etilgan parametrlarni o'zgartirmaslik va "Ha" tugmasini bosing.

Bootloader sozlamalarida quyidagi protsedura kirishni o'zgartirish uchun parol vazifasi hisoblanadi. boshlang'ich parametrlar Tizimlar. Agar sizda yuklash vositasi bo'lsa, tizim boshlanganda, kerakli xavfsizlik darajasini ta'minlash uchun ixtisoslashtirilgan yadro parametrlarini klaviaturaning klaviaturasidan o'tkazish mumkin bu xususiyat Parolni himoya qiladi. Keyingi dialog oynasida (9-9-rasm), o'lchamini 8 belgidan kam bo'lmasligi kerak. Parolni derazaning keyingi satrida qayta tanishtirish orqali tasdiqlang.

"Ha" tugmasini bosing.

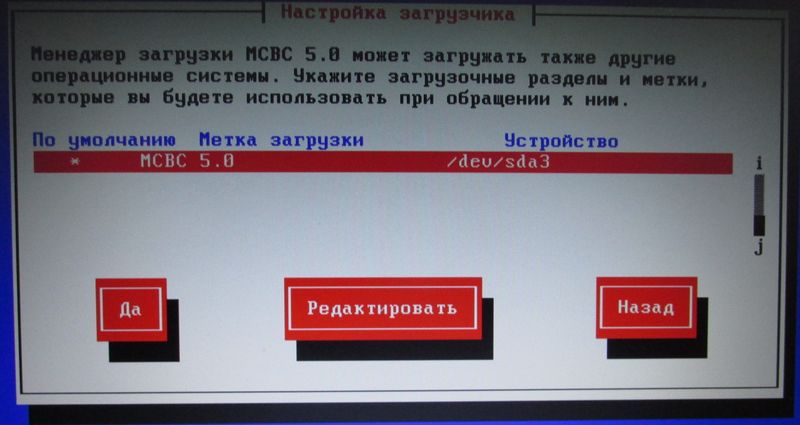

Ekranda dialog oynasi dialog oynasi (9-10-rasm), boshqalarini spektilayotgan taklif bilan paydo bo'ladi yuklash bo'limlariASWS 3.0 yuklasher yordamida yuklab olish mumkin. Masalan, agar kompyuterda boshqa bir os bo'lsa, siz unga yorliqni tayinlashingiz va eshak 3.0 OS yuklasher yordamida yuklashingiz mumkin.

Kerakli ma'lumotlarni tegishli satrlarda kiriting va "Ha" tugmasini bosing.

Keyingi oynada (9-11-rasm), yuklash vositasining joylashgan joyi diskka o'rnatiladi. Ikkita variant bo'lishi mumkin: O'rnatish kiritilgan bo'lsa, qattiq diskning asosiy yuklash yozuvi (MBR) (ko'p hollarda tavsiya etiladi) yoki o'rnatish sektori (yuklash sektori).

"Ha" tugmasini tanlang va bosing.

1.1.44. Tarmoq tarmog'i