Bilgi güvenliğinde modern eğilimler. Hangi VPN seçilmeli? Taşınabilir medya oynatıcılarda veri aktarımı: özel protokoller "Tescilli" terimi

Yeterli değil). Tescilli yazılımın sahibi, tamamen veya önemli anlarda kullanımı, kopyalanması ve değiştirilmesi konusunda tekel sahibidir. Tescilli yazılımdan özgür olmayan herhangi bir yazılım olarak bahsetmek yaygındır. yarı ücretsiz.

Ele alınan kavram, kavramla doğrudan ilgili değildir. ticari yazılım .

etimoloji

FSF

"Tescilli yazılım" terimi, FSF (Özgür Yazılım Vakfı) tarafından, Vakfın görüşüne göre özgür yazılım olmayan yazılımı tanımlamak için kullanılır. .

yarı özgür yazılım

Yazılımın ticari olmayan amaçlarla neredeyse sınırsız kullanımına, dağıtımına ve değiştirilmesine (değiştirilmiş sürümlerin dağıtımı dahil) izin veren özgür yazılım, daha önce Özgür Yazılım Vakfı tarafından yarı özgür olarak adlandırılıyordu. Debian gibi, Özgür Yazılım Vakfı da bu terimlerin özgür yazılım için kabul edilemez olduğunu düşündü, ancak yarı özgür yazılımı özel mülk yazılımlardan ayırdı. "Tescilli yazılım" ve "yarı özgür yazılım" topluca "özgür olmayan yazılım" olarak anılırdı. Daha sonra, FSF "yarı özgür yazılım" kavramını bıraktı ve tüm özgür olmayan yazılımlar için "tescilli yazılım" terimini kullanmaya başladı.

Kısıtlama anlamına gelir

Kullanımın, kopyalanmasının veya değiştirilmesinin önlenmesi, yasal ve/veya teknik yollarla sağlanabilir.

Teknik araçlar, yalnızca makine tarafından okunabilen ikili dosyaların serbest bırakılmasını, insan tarafından okunabilir kaynak koduna (kapalı kaynak) erişimin kısıtlanmasını ve kişinin kendi kopyalarını kullanmasını zorlaştırmayı içerir. Kapalı kaynak koduna erişim genellikle geliştirici şirketin çalışanları için ayrılmıştır, ancak kaynak kodunun şirket ortaklarına, teknik denetçilere veya diğerlerine şirket politikasına uygun olarak dağıtılmasına izin verilen daha esnek erişim kısıtlamaları geçerli olabilir.

Yasal çözümler ticari sırları, telif haklarını ve patentleri içerebilir.

Yasal koruma

Bilgisayar programları için yasal koruma, iki farklı yasal rejim altında mümkündür - edebi eserlere uygulanan rejim ve patentlere uygulanan rejim. İlk durumda, program kod metni ile tanımlanır (ve korunur), ikincisinde - buluşlar için kullanılan patentlenebilirlik kriterleri (yani, "yenilikçilik", "orijinallik" ve "olmayan" kanıtlamak gerekir. -açıklık", ayrıca mevcut bir teknik sorunu çözme olasılığı ve ticari uygunluk).

Bilgisayar programlarının yasal olarak korunması, bir dizi uluslararası anlaşma ve sözleşmenin hükümlerine dayanmaktadır. Ancak, hemen hemen hepsi bir dereceye kadar (Paris, Bern, Roma sözleşmeleri ve Washington Antlaşması gibi) Dünya Ticaret Örgütü tarafından yönetilen TRIPS Anlaşması metnine dahil edilmiştir. TRIPS Anlaşması, bilgisayar programlarının "Berne Sözleşmesi (1971) kapsamında edebi eserlerin korunmasına benzer şekilde" korunmasını sağlar. Bununla birlikte, uygulamada, tescilli dijital içeriğin patent biçimindeki ikinci koruma modu (Madde 27 TRIPS) giderek daha fazla kullanılmaktadır. Örneğin, ABD'de, ABD'deki ilk yazılım patenti, 50'li yıllarda, 3,380,029 tarihli Patent No. Martin A. Goetz'e verildi. Bununla birlikte, Amerika Birleşik Devletleri'nde bilgisayar programlarının patentlenmesine yönelik tam teşekküllü bir yasal doktrin, yalnızca 1980'lerde, bir dizi yargı içtihatının (Gottschallk / Benson; Diamond / Diehr.) sonucu olarak oluşturulmuştur. bilgisayar programlarının patentlenmesi. O zamana kadar, Amerika Birleşik Devletleri'nde bilgisayar programlarının patentlenmesinden köklü bir prosedür olarak bahsetmek mümkün değil. Son bilgisayar programı patentlerinden biri 6 Ocak'ta yayınlanan bir patentti. US 9,230,358 B2, widget'ları oluşturmaya yönelik yöntemi, sistemi ve bilgisayar programını korur. AB'de, bilgisayar programlarının patentlenmesi, Avrupa Patent Ofisi'nin bir dizi kararıyla açıklığa kavuşturulmuş olan EPC hükmüne dayanmaktadır. Avrupa Patent Ofisi Temyiz Kurulu, 21.04.2004 tarihli T258/03 (Hitachi / Müzayede yöntemi) sayılı davada Art. 52 (1) ve 52 (2) EPC, bilgisayar programlarının patentlenmesini yasaklamaz, ancak her "teknik çözüm"ün patenti alınamaz. Patent ofisi temsilcilerine göre, sorunu çözmek için "teknik araçların" kullanılması oldukça anlaşılabilir, ancak "teknik çözümü" "yenilikçi" bir çözümle tamamlama ihtiyacını ima ediyor.

Tipik Tescilli Yazılım Sınırlamaları

Çok sayıda farklı iş modeli vardır ve tescilli yazılım şirketleri kendi lisans sözleşmelerini bunlara uygun olarak yazarlar. Tescilli yazılımın en tipik sınırlamaları aşağıda listelenmiştir.

Ticari kullanım kısıtlaması

Bireyler, tıp ve eğitim kurumları, kar amacı gütmeyen kuruluşlar vb. için ticari olmayan ücretsiz kullanıma izin veren çok sayıda yazılım ürünü vardır, ancak yazılım ürünü kar amaçlı kullanılıyorsa ödeme gerektirir. Bu tür yazılımlar çok popüler ve yaygın olarak kullanılmaktadır ve ücretsiz olması nedeniyle ek eğitim maliyetlerine ihtiyaç duymayan uzmanlardan iyi bir teknik desteğe sahiptir.

Dağıtım Kısıtlaması

Bu tür bir kısıtlama, telif hakkı sahibi programın her bir kopyası için ödeme talep ettiğinde genellikle büyük yazılım projelerine eşlik eder. Tipik olarak, böyle bir sınırlama ile, dar bir "profesyonel" pazar segmentine odaklanan yazılım ürünleri veya çok sayıda kullanıcının ihtiyaç duyduğu yazılımlar kullanılır. Bir örnek, Adobe CS6 yazılım paketi veya Windows 8 işletim sistemidir.

Öğrenme, değiştirme vb. kısıtlamalar

Bu tür kısıtlama yalnızca kapalı kaynaklı yazılım paketlerinde kullanılır ve program kodunun herhangi bir şekilde değiştirilmesini, dağıtılmasını ve kaynak koda dönüştürülmesini yasaklayabilir veya kısıtlayabilir.

Varsayılan olarak tescilli

Hukuki ve teknik nedenlerle, yazılım genellikle varsayılan olarak tescillidir.

Derlenmiş dillerdeki yazılımlar, düzenleme amaçlı olmayan bir biçimde, yani kaynak metinler olmadan kullanılır. Yazar, kaynak metinleri alışkanlık dışında dağıtamaz veya düzgün bir şekilde sergilenmek için yetersiz kalitede olduğunu düşünebilir.

Lisansların çeşitliliği nedeniyle, bir yazarın en iyisini seçmesi zor olabilir.

Özgür yazılım savunucuları arasında, yalnızca uzak bir sistemde çalışan yazılımlarla ilgili olarak kullanıcı özgürlüklerinin önemi konusunda farklı görüşler vardır (Affero GPL'ye yol açan GNU GPL'nin copyleft koşullarına tabi olmayan sunucu yazılımı), veya, olduğu gibi, "İnternet'te ”, ancak aslında her seferinde kullanıcının bilgisayarında yürütülmek üzere indirilir (örneğin, web sitelerinden komut dosyaları, bazen okunamayan kısaltılmış işlev adlarına sahip yüzlerce kilobayt kaplar) veya donanımda uygulanan algoritmalar ( sıradan özgür olmayanların payını azaltan ÜZERİNDE, ama daha özgür yapmaz kullanıcı). Bkz. GNU AGPL, açık kaynak donanım, GNUzilla (önemsiz, özgür olmayan JavaScript programlarının yürütülmesini engelleyen bir eklentiye sahip bir web tarayıcısı).

notlar

- Tescilli Yandex sözlükleri

- Ticari yazılım ücretsiz olabileceğinden: Kaçınılması Gereken Bazı Kafa Karıştırıcı veya Yüklü Sözcükler ve İfadeler(İngilizce) . Özgür Yazılım Vakfı. Erişim tarihi: 1 Aralık 2008. 3 Şubat 2012 tarihinde kaynağından arşivlendi.

Muhtemelen "gizliliğinizi korumak için bir VPN kullanmanız gerekir" ifadesini duymuşsunuzdur. Şimdi, "Tamam ama bir VPN nasıl çalışır?" diye düşünüyorsunuz.

İnternette tek bir protokolün kullanılmasını öneren birçok makale var, ancak çok azı temel VPN teknolojilerinden bazılarını açıklamak için zaman ayırdı. Bu yazıda VPN protokollerinin ne olduğunu, farklılıklarını ve nelere dikkat etmeniz gerektiğini anlatacağım.

VPN nedir?

Belirli VPN protokollerine bakmadan önce, bir VPN'nin ne olduğunu hızlıca gözden geçirelim.

Esasen, bir VPN, halka açık internete özel bir bağlantıyla erişmenizi sağlar. Web'de bir bağlantıya tıkladığınızda, isteğiniz doğru sunucuya gider ve genellikle doğru içeriği döndürür. Verileriniz esasen A'dan B'ye sorunsuz bir şekilde akar ve web sitesi veya hizmet, diğer tanımlayıcı veriler arasında IP adresinizi görebilir.

Bir VPN kullandığınızda, tüm istekleriniz önce VPN sağlayıcısına ait özel bir sunucu üzerinden yönlendirilir. Talebiniz A'dan C'ye B üzerinden yönlendirilir. Daha önce size sunulan tüm verilere (ve bazı durumlarda daha fazlasına) erişebilirsiniz. Ancak web sitesi veya hizmet yalnızca VPN sağlayıcısının ayrıntılarına sahiptir: IP adresleri vb.

Verilerinizi ve kimliğinizi korumak, cezalandırıcı sansürden kaçınmak ve iletişimlerinizi şifrelemek dahil olmak üzere bir VPN'nin birçok kullanımı vardır.

VPN protokolleri nelerdir?

VPN protokolü, verilerinizin bilgisayarınız ve VPN sunucusu arasında tam olarak nasıl yönlendirildiğini tanımlar. Protokollerin farklı özellikleri vardır ve kullanıcılara çok çeşitli koşullarda faydalar sunar. Örneğin, bazıları hıza öncelik verirken, diğerleri gizlilik ve güvenliğe odaklanır.

En yaygın VPN protokollerine bir göz atalım.

1.OpenVPN

OpenVPN, açık kaynaklı bir VPN protokolüdür. Bu, kullanıcıların kaynak kodunu güvenlik açıkları için kontrol edebilecekleri veya başka projelerde kullanabilecekleri anlamına gelir. OpenVPN, en önemli VPN protokollerinden biri haline geldi. OpenVPN açık kaynaktır ve en güvenli protokollerden biridir. OpenVPN, kullanıcıların 2048 bit RSA kimlik doğrulaması ve 160 bit SHA1 algoritması ile esasen kırılmaz AES-256 anahtar şifrelemesi (diğerlerinin yanı sıra) kullanarak verilerini güvence altına almalarına olanak tanır.

Güçlü şifreleme sağlamanın yanı sıra, OpenVPN hemen hemen her platform için mevcuttur: Windows, MacOS, Linux, Android, iOS, yönlendiriciler ve daha fazlası. Windows Phone ve Blackberry bile kullanabilir!

OpenVPN protokolü geçmişte düşük hızlar nedeniyle eleştirildi. Bununla birlikte, son uygulamalar bir miktar hızlanma gördü ve güvenlik ve mahremiyete odaklanma dikkati hak ediyor.

2.L2TP/IPSec

Katman 2 Tünel Protokolü çok popüler bir VPN protokolüdür. L2TP, Microsoft tarafından geliştirilen amortismana tabi tutulmuş PPTP'nin (daha fazla ayrıntı için aşağıdaki PPTP bölümüne bakın) ve Cisco tarafından geliştirilen L2F'nin halefidir. Ancak, L2TP aslında herhangi bir şifreleme veya gizlilik sağlamaz.

Buna göre, L2TP kullanan hizmetler genellikle IPsec güvenlik protokolü ile ilişkilendirilir. Bir kez uygulandığında, L2TP/IPSec en güvenli VPN bağlantılarından biri haline gelir. AES-256 bit şifreleme kullanır ve bilinen hiçbir güvenlik açığı yoktur (her ne kadar IPSec'in NSA tarafından ele geçirildiği iddia edilse de).

Ancak, L2TP/IPSec'in bilinen hiçbir güvenlik açığı olmasa da bazı küçük kusurları vardır. Örneğin, varsayılan olarak protokol, 500 numaralı bağlantı noktasında UDP kullanır. Bu, trafiği algılamayı ve engellemeyi kolaylaştırır.

3.SSTP

Güvenli Yuva Tünel Protokolü, bir başka popüler VPN protokolüdür. SSTP'nin dikkate değer bir avantajı vardır: Windows Vista SP1 kurulduğundan beri her Microsoft işletim sistemiyle tam olarak entegre edilmiştir. Bu, daha iyi güvenlik için SSTP'yi Winlogon veya akıllı çip ile kullanabileceğiniz anlamına gelir. Ayrıca, birçok VPN sağlayıcısının Windows için özel yerleşik SSTP yönergeleri vardır. Bunlar, VPN sağlayıcısının web sitesinde bulunabilir.

SSTP, kimlik doğrulama için 2048 bit SSL/TLS sertifikaları ve şifreleme için 256 bit SSL anahtarları kullanır. Genel olarak, SSTP oldukça güvenlidir.

SSTP, esasen bir Microsoft tescilli protokolüdür. Bu, hiç kimsenin temel alınan kodu tam olarak doğrulayamayacağı anlamına gelir. Ancak, çoğu hala SSTP'nin güvenli olduğunu düşünüyor.

Son olarak, SSTP, Windows, Linux ve BSD sistemleri için yerleşik desteğe sahiptir. Android, macOS ve iOS, üçüncü taraf istemcileri destekler.

4. IKEv2

Internet Anahtar Değişimi sürüm 2, Microsoft ve Cisco tarafından geliştirilen başka bir VPN protokolüdür. IKEv2'nin kendisi, güvenli bir anahtar değişim oturumu sağlayan bir tünel protokolüdür. Bu nedenle (selefinde olduğu gibi), IKEv2, şifreleme ve kimlik doğrulama için genellikle IPSec ile eşleştirilir.

Diğer VPN protokolleri kadar popüler olmasa da IKEv2'nin birçok mobil VPN çözümü vardır. Bunun nedeni, İnternet bağlantısının geçici olarak kesildiği anlarda ve bir ağ geçişi sırasında (örneğin, Wi-Fi'den mobil verilere) yeniden bağlanabilmesidir.

IKEv2, Windows, iOS ve Blackberry cihazları için yerel desteğe sahip tescilli bir protokoldür. Linux için açık kaynak sürümleri mevcuttur, Android desteği ise üçüncü taraf uygulamalar aracılığıyla sağlanır.

Ne yazık ki, ikev2 protokolü mobil iletişim için harika olsa da, ABD NSA'nın IPSec trafiğini baltalamak için kusurlarını aktif olarak kullandığına dair güçlü kanıtlar var.

5.PPTP

Noktadan noktaya tünel protokolü, en eski VPN protokollerinden biridir. Bazı yerlerde hala kullanılmaktadır, ancak çoğu hizmet uzun zamandan beri daha hızlı ve daha güvenli protokollere yükseltilmiştir.

PPTP, 1995 yılında piyasaya sürüldü. Aslında çevirmeli bağlantılarla çalışmak üzere tasarlanmış Windows 95 ile entegre edilmiştir. O zamanlar son derece faydalıydı.

Ancak VPN teknolojisi ilerledi ve PPTP artık güvenli değil. Hükümetler ve suçlular, PPTP şifrelemesini kıralı çok oldu, bu da protokol kullanılarak gönderilen herhangi bir veriyi güvensiz hale getiriyor.

Ancak, henüz tam olarak ölmedi.... Görüyorsunuz, bazı insanlar PPTP'nin tam olarak güvenlik özelliklerinin eksikliğinden dolayı (modern protokollere kıyasla) daha iyi bağlantı hızları sağladığına inanıyor. Bu nedenle, kullanıcılar sadece Netflix'i farklı bir yerden izlemek istedikleri için hala kullanılmaktadır.

VPN Protokollerini Özetleyelim

Beş ana VPN protokolünü ele aldık. Artılarını ve eksilerini hızlıca özetleyelim.

açıkvpn: açık kaynak kodludur, tüm etkinliklere uygun en güçlü şifrelemeyi sunar, bağlantı süreleri biraz daha yavaştır.

L2TP / IPSec: yaygın olarak kullanılan protokol, iyi hızlar, ancak tek bağlantı noktası bağımlılığı nedeniyle kolayca engellenir.

SSTP: iyi güvenlik, engellenmesi ve tespit edilmesi zor.

IKEv2: hızlı, mobil uyumlu, çoklu açık kaynak uygulamalarıyla (potansiyel olarak NSA tarafından zayıflatılmıştır).

PPTP: hızlı, yaygın olarak desteklenen ancak güvenlik açıklarıyla dolu, yalnızca akış ve temel web'de gezinme için kullanılır.

Tam güvenlik ve gönül rahatlığı için size protokol seçenekleri sunan bir VPN sağlayıcı seçin. Alternatif olarak, ücretsiz hizmet yerine ExpressVPN gibi ücretli VPN çözümlerini kullanabilirsiniz. Bir VPN için ödeme yaptığınızda, bir hizmet satın alıyorsunuz. Ücretsiz bir VPN kullandığınızda, verilerinizle neler yapabileceklerini bilemezsiniz.

Genellikle hangi VPN protokolünü kullanıyorsunuz? VPN sağlayıcınız seçenek sunuyor mu? Yorumlarda anlat!

"İnternet nesli" taşınabilir müzik çalarlar arasındaki temel fark, bir kişisel bilgisayarla sıkı entegrasyonlarıdır.

Geçmişte, taşınabilir oynatıcılar yaygın çıkarılabilir ortamlardan müzik çalardı ve kulaklıktan başka bir şeye bağlanmasına gerek yoktu.

Yakın zamana kadar, bilgisayar onların tek içerik kaynağıydı. Aynı zamanda, taşınabilir bir oynatıcı ile bir bilgisayarı eşleştirmek için bir mekanizmaya ihtiyaç vardı. Görev, verileri bir ortamdan (bir PC'de) diğerine (bir oynatıcıda) bilgisayar endüstrisinde kabul edilen bir biçimde dijital biçimde aktarmaktı.

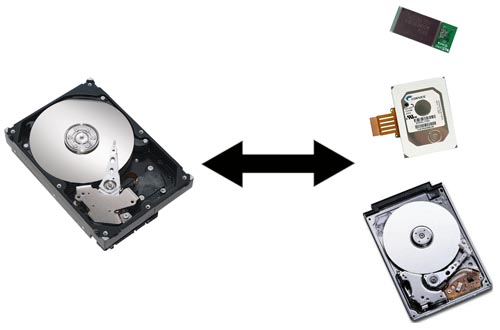

İçerik, genellikle 3,5” sabit sürücüde depolandığı bir bilgisayardan taşınabilir oynatıcı ortamına aktarılmalıdır: flash bellek, 1” ve 1,8” sabit sürücüler

Bu nedenle, bir tür bilgisayar veri arayüzü kullanılmalıdır.

Bu tür herhangi bir arayüzde, iki seviye ayırt edilebilir. Birincisi fiziksel, yani. doğrudan teller, konektörler, mikro devreler vb. İkincisi, nispeten konuşursak, verilerin fiziksel düzeyde değiş tokuş edildiği bir dizi talimat ve algoritma olan yazılımdır. Bu yazılım katmanına genellikle protokol denir. Bugün esas olarak bunun hakkında konuşacağız. Kullanıcı için, arayüzün "yüzü"dür, yetenekleri ve dezavantajları, cihazı bir bütün olarak çalıştırmanın kolaylığını veya zorluğunu belirler.

Protokolün tam olarak çalışması için iki yazılım bileşeni gereklidir. İlk olarak, bu, taşınabilir bir cihaz ile bir PC'yi yazılım düzeyinde eşleştirmeye doğrudan dahil olan bir sürücüdür. İkincisi, kullanıcının protokolü yönetmesine ve kendi ihtiyaçları için kullanmasına izin veren bir yazılımdır. Yazılım, kesinlikle, protokolün doğrudan bir parçası değildir. Ancak onsuz, protokolün varlığı anlamını kaybeder. Bu nedenle, bu makale çerçevesinde yazılımı, söz konusu protokollerin ayrılmaz bir parçası olarak ele alacağız.

Herhangi bir yazılım protokolü, sürücüleri ve yazılımı kullanır, ancak her durumda bu bileşenlerin uygulanması büyük ölçüde değişebilir. Protokolün başarısı, şu formülle koşullu olarak hesaplanabilir: fırsatlar eksi rahatsızlık. Yetenekler, mevcut işlevlerin aralığını ifade eder. Dezavantajlar arasında tipik olarak kullanımda opaklık, kurulumda zorluk, öğrenme zorluğu, sınırlı uyumluluk yer alır.

Dijital taşınabilir teknoloji standartlarına göre, MP3 çalarlar zaten oldukça eski bir cihaz sınıfıdır. Bilgisayar altyapısının bilgisayarın bir multimedya sunucusu rolüne tamamen hazırlıksız olduğu bir zamanda ortaya çıktılar. Hem fiziksel hem de yazılım düzeyinde, bu alanda henüz yaygın ve standartlaştırılmış çözümler yoktu, sadece geliştirme aşamasındaydı, pazara girmeye hazırlanıyorlardı veya parça adetleri vardı. Diğer ilgili taşınabilir cihaz sınıfları kendilerini benzer bir konumda buldular: mobil depolama cihazları, dijital kameralar, cep telefonları ve PDA'lar. Tüm bu mobil teknoloji türleri, 90'ların ikinci yarısında, aynı anda ortaya çıktı. Görünüşleriyle, bir PC'yi taşınabilir ekipmanla arayüzlemek için birleşik standart protokoller geliştirme ihtiyacına neden oldular.

Fiziksel düzeyde, her şey nispeten açıktı. İlk taşınabilir aygıtlar COM ve LPT kullanmaya zorlandı - o zamanlar yaygın olarak kullanılabilen başka arabirimler yoktu.

Bir LPT konektörü hala çoğu bilgisayarda bulunabilir.

Yani MP3 çalarların kurucuları Saehan MpMan ve Diamond Rio tarafından kullanılan LPT fiziksel arayüzüydü. Bu döneme "el işi" denebilir, geliştiriciler, orijinal olarak tamamen farklı görevler için oluşturulmuş arayüzleri ve protokolleri kullanmak zorunda kaldı.

Bununla birlikte, yeni nesil taşınabilir ses, uzun süre yavaş ve uygunsuz arayüzlerin prangalarına maruz kalmak zorunda değildi: zaten bir sonraki 1999'da, üreticiler yeni standardı kullanan geniş bir cihaz yelpazesi tanıttı: USB, Evrensel Seri Veri Yolu.

Bir süredir USB ile özellikle Apple Macintosh bilgisayarlarda yaygın olan Firewire protokolü arasında bir mücadele görünümü vardı.

Savaşateş teliTaşınabilir oynatıcılarda USB:iPod1G - sadeceFirewire - kadariPod 5G - sadeceUSB

Bununla birlikte, taşınabilir sesin büyük kısmı, en azından kablolu çözümler çerçevesinde, fiziksel düzeyde veri iletimi sorununu kapatarak, Evrensel Seri Veri Yoluna hızlı ve acısız bir şekilde taşındı.

Yazılım protokolleri için her şey bu kadar basit olmaktan uzaktır. Üreticilerin COM ve LPT kullanmaya zorlandıkları kısa dönemde, yazılım protokolleri tamamen kendi tasarımlarıydı. Aslında, başka biri olamazlardı, çünkü. Hem COM- hem de LPT-arayüzleri, elbette, multimedya dosyalarını taşınabilir dijital oynatıcılara aktarmak için değil, aynı anda oluşturuldu. Geliştiricilerin kendileri dışında, ikincisi için sürücüler ve yazılım kabukları geliştirecek kimse yoktu ve standardizasyondan hiç söz edilmedi.

Ancak USB'nin ortaya çıkışı sorunu çözmedi. Endüstri, öncelikle mobil sürücüler, dijital kameralar için standart protokollerin oluşturulmasıyla ilgilendi. MP3 çalarlarla ilgili durum hiç de net değildi: yasaklanıp yasaklanmayacakları ve yasaklanmasaydı, SDMI forumunun devam etmesi için protokollerin hangi özelliklere sahip olması gerektiği. Bu gibi durumlarda, yazılım protokollerinin geliştirilmesi hala cihaz geliştiricisinin omuzlarındadır. Bu en az dört yıl boyunca devam etti ve sonunda oyuncularda standart veri aktarım protokolleri görünmeye başladı. Bu yıllar, ilk tür yazılım protokollerinin - tescilli veya kapalı - egemenliğinin zamanıydı.

Karakteristik özellikleri, her üretici için ve genellikle aynı üreticinin ürünleri içindeki her yeni nesil oyuncu için ayrı sürücüler ve yazılımlardı.

Örnek olarak tescilli protokolRCA-ThomsonLira. Kendi sürücüsünü kullanır (PDP2222.SYS), oynatıcıyı bağlamayı planladığınız her bilgisayara ayrı olarak yüklenmesi gerekir.

Bu, kullanıcı için çok fazla rahatsızlık yaratır. Herhangi bir şeffaflıktan söz edilmiyor - kullanıcının kendisi, oynatıcısı için sürücüleri ve yazılımı manuel olarak yüklemek zorunda kalıyor. Bu durumda, örneğin alıcı, sürücüleri yüklemeden önce oynatıcıyı yanlışlıkla PC'ye bağlarsa, çeşitli zorluklar ortaya çıkabilir.

Oynatıcıyı bağlama prosedürünü karıştıran kullanıcı, daha sonra gerekli tüm sürücüleri yükledikten sonra bile böyle bir mesaja hayran kalma riskini aldı.

Uyumluluğu unutmak da daha iyidir: sürücüler ve yazılımlar yalnızca bu oynatıcı modeliyle (en iyi ihtimalle bu üreticinin birkaç modeliyle) çalıştı ve oynatıcı yalnızca bu sürücülerin ve yazılımların kurulu olduğu bir bilgisayarla çalışabilirdi. Yazılım kabuklarının olanakları başlangıçta çok yetersizdi ve yalnızca ses dosyalarını oynatıcının belleğine kopyalamakla sınırlıydı. Daha sonra, içeriği oynatıcıya kopyalamanın çeşitli yolları vardı: parçalarla ayrı ayrı veya oynatıcının belleğinin içeriğini PC'de bulunan ses dosyalarından derlenen kitaplığın içeriğiyle senkronize ederek. Bazı mermiler bu yöntemlerden yalnızca birini destekledi. Zamanla, yazılım, örneğin yalnızca oynatıcı tarafından desteklenenleri değil, herhangi bir dosyayı kopyalamak gibi ek özellikler elde etti ve bu da onu bir sürücü olarak kullanmayı mümkün kıldı (işlev, Veri Taksi olarak adlandırıldı). Ancak bu işlemin PC'ye sürücü ve yazılım yüklenmesini gerektirmesi, bu işlevin kullanışlılığını ciddi şekilde azaltmıştır. Kural olarak, yüksek estetik nitelikler, kusursuz çalışma ve mermilerin iyi ergonomisi hakkında konuşma yapılmadı. O zamanlar kullanıcılar çoğunlukla sert ve bozulmamış insanlardı: dosyalar oynatıcıya kopyalanır - ve tamam.

Çoğu üretici tescilli sistemlerden geçmiştir: iriver, Rio Audio, Creative, Cowon, Mpio, vb. Bu üreticilerin her birinin bir zamanlar kendi sürücüleri ve kendi yazılımları vardı, bazıları daha fazla, bazıları daha az başarılıydı. Her halükarda, oynatıcıyı başka bir üreticiden bir cihaza çeviren kullanıcı, mantığı ve özellikleri ile yeni kabuğa uyum sağlamak zorunda kaldı. Birçok üretici, MSC/UMS veya MTP çözümlerine alternatif olarak bugün cihazlarını bu programlarla paketlemeye devam ediyor.

tescillikabuklar-yöneticiler: Iriver Music Manager, Cowon JetAudio, Mpio Manager, Creative Play Center

Her türlü merminin hayvanat bahçesi tüketicilere uygun değildi (yine de bir sürü rengarenk sürücünün varlığına katlanabiliyorlardı). Ayrıca üreticilere, özellikle de yüksek kaliteli yazılım geliştirmek için kaynaklara sahip olmayan küçüklere uygun değildi. Bu nedenle, 1999'da - 2000'lerin başında, üçüncü taraf mermilerin kullanımı biraz popülerlik kazandı.

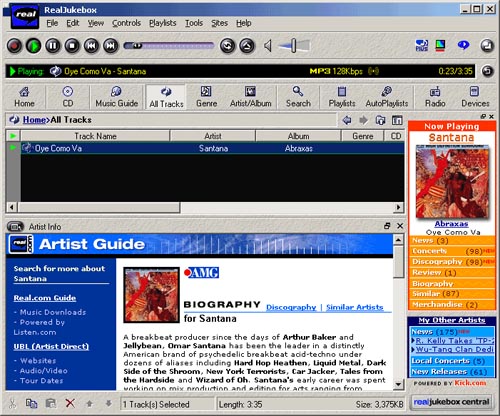

Bunlar arasında MusicMatch Jukebox programı var.

ArayüzMusicMatch Müzik Kutusu

Windows PC için iTunes'un ortaya çıkmasından önce, burada Apple iPod ile çalışmak için kullanılıyordu. Ayrıca RCA-Thomson gibi diğer üreticilerin oyuncularıyla da çalıştı.

MusicMatch Jukebox gibi programlar standardizasyonun ilk mikroplarıydı. Her biri için ek yazılım yüklemeden farklı üreticilerin oyuncularının kullanılmasına izin verdiler. Çözüm mükemmel değildi, çeşitli protokollerden ve paketleyicilerden standart çözümlere yalnızca bir adımdı. Bu durumda, yalnızca protokol kontrol arayüzü standartlaştırıldı, her cihaz için ayrı sürücülerin kurulumu hala gerekliydi. Kabukların kendileri işletim sisteminin bir parçası değildi, İnternet'ten veya beraberindeki bir CD'den ayrı olarak kurulmaları gerekiyordu. İşlevsellikleri, kararlılıkları ve rahatlıkları da sıklıkla soruları gündeme getirdi. Tüm oyuncular desteklenmedi, bu da üreticileri cihazlarını popüler yönetici programları için eklentilerle tamamlamaya zorladı.

Web sitesinde indirilebilirRCA-Lyra: Öncelikle bir eklentiMüzikMaçMüzik kutusu ve ancak o zaman kendi kabuğuLiraDJ

Genellikle, zamanla, program "şişmanlaştı", kullanıcı için gereksiz işlevler, reklamlar ve giderek daha fazla kaynak gerektiriyordu.

Geçmişte bir başka popüler kabukgerçek müzik kutusu

Aynı zamanda, rakiplerin baskısı arttı: 2001'de Windows Media Player, Windows XP'nin standart teslimatına dahil edildi, 2003'te Windows için iTunes ortaya çıktı. 2002-2003 yıllarında küçük Asya şirketleri de bu yazılım için iyi bir yedek buldu - açık protokol MSC / UMS. Sonuç olarak, MusicMatch Jukebox gibi mermiler, yeni nesil protokollere yer açmak için sahneden kayboldu. Ancak mirasları boşuna değildi: “farklı oyuncular için tek görünüm” modeli, büyük ölçüde Microsoft PlaysForSure sistemi tarafından devralındı.

Bununla birlikte, tescilli sistemlerin bir özelliği, belirli pazarlarda makul olandan daha uzun süre hayatta kalmalarına izin vermiştir. Kapalı olmaları, oynatıcıyı PC'den PC'ye serbestçe veri aktarmak için kullanırken, yani RIAA'ya göre dijital korsanlık için bir araç olarak kullanırken engeller yarattı. ABD gibi sorunlu pazarlarda, kendilerine çok fazla dikkat çekmek istemeyen şirketler, evrensel çözümlerin yayılmasından sonra bile tescilli bir yaklaşıma bağlı kalmaya devam etti.

Çevrimiçiiriver tescilli olmayan bellenim hala olarak işaretlendiUMS veyaMTP

Burada örneğin iriver veya Creative'i hatırlayabilirsiniz. iriver oyuncuları genellikle iki versiyonda üretildi: ABD pazarı için - özel bir protokol aracılığıyla, diğerleri için - açık bir MSC / UMS aracılığıyla. Kapalı protokoller için bu "ölümden sonra yaşam", nispeten evrensel olmakla birlikte plak şirketlerine de uygun olan MTP protokolünün 2004 yılında piyasaya sürülmesine kadar devam etti.

Dönem 2002-2004 kapalı sistemlerin "karanlık çağlarından" modern protokollerin göreceli açıklığına geçişti. Bugün, saf tescilli protokoller tamamen kullanılmaz hale geldi.

Her şeyden önce, elektrik enerjisi endüstrisinde veri iletim kanallarının uygulama alanlarını ve bunların yardımıyla çözülen görevleri tanımlayalım. Şu anda, veri iletim sistemlerinin ana uygulama alanları arasında röle koruma ve otomasyon sistemleri (RPA), elektrik enerjisi tesislerinin (APCS) sevkıyatı ve otomatikleştirilmiş teknolojik kontrolü ve ayrıca otomatik enerji ölçüm sistemleri bulunmaktadır. Bu sistemler çerçevesinde aşağıdaki görevler çözülür:

ASTU sistemleri

- Yerel telemekanik cihazlar (TM), röle koruma ve otomasyon cihazları ile merkezi alıcı verici istasyonu (CRPS) arasında veri aktarımı.

- Nesne ve sevk merkezi arasında veri aktarımı.

- Sevkiyat merkezleri arasında veri aktarımı.

muhasebe sistemleri

- Ölçüm cihazlarından veri toplama ve iletim cihazlarına (USPD) veri aktarımı.

- USPD'den sunucuya veri aktarımı.

Röle koruma ve otomasyon sistemleri açısından şunlar belirtilebilir: Otomatik kontrol sistemlerindeki röle koruma ve otomasyon cihazlarından gelen verilerin dijital formatta toplanması, dijital röle koruma cihazlarının ortaya çıkmasından bu yana tanıtılmasına rağmen, aralarında iletişim cihazlar hala analog devreler tarafından organize edilmektedir.

RPA'da bilgi iletim sistemleri aşağıdaki işlevleri yerine getirebilir:

- Ayrık sinyallerin iletimi.

- RPA cihazları ve CPPS arasında veri aktarımı.

Hem röle koruma sistemleri hem de otomatik kontrol ve muhasebe sistemleri için ortak olan bir diğer önemli iletim kanalı, ölçüm akım ve gerilim trafolarından ölçümlerin iletildiği kanaldır. Yakın zamana kadar, bu seviyede dijital iletişim protokollerinin tanıtımı tartışılmadı, ancak IEC 61850-9-2 anlık akım ve voltaj değerlerini iletmek için bir protokolün ortaya çıkması akılda tutularak, üzerinde durmaya değer. Bu bilgi kanalının sorunları.

Yukarıdaki bilgi aktarım işlevlerinin her birini ve bunların uygulanmasına yönelik mevcut yaklaşımları sırayla ele alacağız.

CT'lerden ve VT'lerden ölçümlerin aktarılması

Ölçme akım trafolarından (CT) ve voltajdan (VT) sinyallerin iletimi, sırasıyla alternatif akım ve voltaj bakır iletkenli kablolar aracılığıyla gerçekleştirilir. Bu yöntem, literatürde sıklıkla bahsedilen problemlerle karakterize edilir:

- çok sayıda yardımcı ekipman (test blokları, terminal blokları vb.) kullanma ihtiyacına yol açan büyük dallanma ve bakır kablo uzunluğu ve sonuç olarak, sistem maliyetinde ve kurulum ve kurulum karmaşıklığında bir artışa yol açar. devreye alma;

- ölçüm devrelerinin elektromanyetik enterferansa duyarlılığı;

- sürecin hızında ölçüm kanalının sağlığını izleme olasılığının karmaşıklığı veya eksikliği, hasarın yerini bulmanın karmaşıklığı;

- ölçüm devrelerinin direncinin ölçümlerin doğruluğu üzerindeki etkisi ve CT / VT'nin gücünü devrelerin direnci ve alıcının yükü ile eşleştirme ihtiyacı.

Cihazlar arasında ayrık sinyallerin aktarımı

Cihazlar arasında ayrı sinyallerin iletimi, geleneksel olarak, bir cihazın çıkış rölesini diğerinin ayrı girişine kapatarak bir çalışma voltajı sağlayarak gerçekleştirilir.

Bu bilgi aktarma yöntemi aşağıdaki dezavantajlara sahiptir:

- ekipmanlı dolaplar arasına döşenen çok sayıda kontrol kablosu gereklidir;

- cihazlarda çok sayıda ayrık giriş ve çıkış olmalıdır;

- iletilen sinyallerin sayısı, belirli sayıda ayrık giriş ve çıkışla sınırlıdır;

- cihazlar arasındaki iletişimi kontrol etme imkanı yoktur;

- sinyal iletim devresinde bir toprak arızası olması durumunda cihazın ayrık girişinin olası yanlış çalışması;

- devreler elektromanyetik girişime tabidir;

- röle koruma sistemlerinin genişletilmesinin karmaşıklığı.

RPA ve CPPS arasında veri aktarımı

Tesisteki RPA ve CPPS arasındaki veri alışverişi dijital formatta gerçekleştirilir. Ancak, çok sayıda farklı cihazı entegre etme ihtiyacı nedeniyle, bu yöntem aşağıdaki özelliklere sahiptir:

- çok sayıda farklı veri aktarım protokolünün varlığı ve herhangi bir cihazın başarılı entegrasyonu için DSP cihazının tüm bu protokolleri desteklemesi gerekir;

- birleştirilmiş bir veri adlandırma sisteminin olmaması, büyük miktarda açıklayıcı dokümantasyonun sürdürülmesi ihtiyacının yanı sıra kurulum sırasındaki zorluklar ve hatalara yol açar;

- çok sayıda seri arabirimin varlığı nedeniyle nispeten düşük veri aktarım hızı.

Nesnenin CPPS'si ile sevk merkezi arasında veri aktarımı

Tesis ile sevk merkezi arasındaki veri aktarımı da dijital formatta gerçekleştirilmektedir. Tipik olarak, bu amaçlar için IEC 60870-101/104 protokolleri kullanılır. Bu iletişim sistemlerinin uygulanmasının özellikleri:

- kural olarak trafo merkezinde kullanılan protokollerden farklı olan denetleyici kontrol protokollerinde veri aktarma ihtiyacı;

- tüm sinyalleri bir protokolden diğerine yeniden atama ihtiyacından kaynaklanan sınırlı miktarda bilginin aktarılması ve sonuç olarak, tasarım aşamasında aktarımı uygun görülmeyen bazı verilerin kaybı;

- tesis içinde ve ağ kontrol merkezlerinde (NCC) ortak sinyal adlarının olmaması, bu da kurulum ve izleme hatalarının karmaşıklığına yol açar.

Şekil'e dönelim. 1, veri aktarımı organizasyonunun şematik bir diyagramını gösterir. Çok sayıda tescilli (tescilli) protokole dikkat edilmelidir. Bu tür protokollerin geniş dağılımı, ilk olarak, çok sayıda ağ geçidi (dönüştürücü) ve ikinci olarak, çeşitli protokollerle çalışan personelin iyi nitelikleri ve deneyimi gerektirir. Sonuçta bu, sistem karmaşıklığına ve operasyonel ve genişleme sorunlarına yol açar.

Pirinç. 1. Veri aktarımı organizasyon şeması.

Gösterilen standart protokolleri kısaca karakterize edelim.

Modbus

Modbus, "istemci-sunucu" mimarisi üzerine inşa edilmiş, röle koruma ve otomasyon cihazlarını otomatik kontrol sistemine entegre etmek için en yaygın ağ protokollerinden biridir. Bu protokolün popülaritesi büyük ölçüde açıklığından kaynaklanmaktadır, bu nedenle çoğu cihaz bu protokolü destekler.

Modbus protokolü, RS-485, RS-433, RS-232 seri iletişim hatları ve ayrıca TCP/IP (Modbus TCP) ağları üzerinden veri iletmek için kullanılabilir.

Modbus standardı, uygulama protokol katmanını, bağlantı ve fiziksel katman belirtimini ve TCP/IP yığını üzerinden aktarım için ADU belirtimini tanımlayan üç bölümden oluşur.

Bu standardın avantajları, kütle karakterini ve buna dayalı sistemlerin uygulanmasının göreceli kolaylığını içerir. Dezavantajları, gerekirse uç cihazdan master'a operasyonel sinyal verme olasılığının olmamasıdır. Ayrıca standart, uç cihazların bir master'ın katılımı olmadan birbirleriyle sabit veri alışverişi yapmasına izin vermez. Bu, MODBUS çözümlerinin gerçek zamanlı kontrol sistemlerinde uygulanabilirliğini önemli ölçüde sınırlar.

IEC 60870-5-101/103/104

IEC 60870-5-101, TM sinyallerini otomatik kontrol sistemlerine iletmek için tasarlanmış bir telemekanik protokolüdür. Aynı zamanda "istemci-sunucu" mimarisi üzerine kurulmuştur ve seri RS-232/485 iletişim hatları üzerinden veri iletmek üzere tasarlanmıştır.

IEC 60870-5-104 protokolü, 101 numaralı protokolün bir uzantısıdır ve TCP/IP protokolü üzerinden ağ erişiminin kullanımını yönetir. IEC 60870-5-101/104 standartları, anlamsal bir veri modeli anlamına gelmez.

IEC 60870-5-103 protokolü, RPA cihazlarını güç tesisi kontrol sistemine entegre etme olasılığını sağlamak için tasarlanmıştır. IEC 60870-5-101/104 standartlarından farklı olarak, röle koruma cihazları tarafından üretilen sabit bir veri seti için semantiği tanımlar. IEC 60870-5-103 protokolünün ana dezavantajlarından biri, nispeten düşük veri hızıdır.

IEC 60870-5-101/103/104 protokolleri, telekontrol, telesignaling ve telemetri problemlerinin çözümünde, bu cihazların kontrol sistemlerine entegre edilmesinde yeterince yüksek bir işlevsellik sağlar. Modbus'tan farklı olarak, cihazlardan ara sıra veri aktarımına da izin verirler.

Protokoller, önceki durumda olduğu gibi, sinyal tablolarının değiş tokuşuna dayanır ve değiş tokuş edilen veri türleri katı bir şekilde sabitlenir.

Genel olarak, protokoller yukarıda açıklanan görev yelpazesini çözmek için çok uygundur, ancak bir takım dezavantajları vardır:

- Veri aktarımı iki aşamada gerçekleştirilir: dizinlenmiş iletişim nesnelerinin uygulama nesnelerine atanması; bir uygulama veritabanındaki veya programdaki değişkenlere uygulama nesneleri atama. Bu nedenle, iletilen veriler ile uygulama işlevlerinin veri nesneleri arasında (tamamen veya kısmen) anlamsal bir ilişki yoktur.

- Protokoller, gerçek zamanlı sinyallerin iletilmesi olasılığını sağlamaz. Bu durumda, gerçek zamanlı sinyaller, örneğin açma komutlarını, anlık akım değerlerinin iletimini ve ölçümden gelen voltajları içeren, mümkün olan minimum zaman gecikmeleriyle işlemin hızında iletilmesi gereken veriler olarak anlaşılır. transformatörler. Bu tür sinyalleri iletirken, iletişim kanalındaki gecikmeler kritik öneme sahiptir. Bu öğenin, cihazları tek bir zaman sunucusuyla senkronize etme olasılığıyla ilgili olmadığını, ancak cihazlar arasındaki veri aktarım hızı sorunlarıyla ilgili olduğunu unutmayın.

DNP3

Rusya'da bu standart yaygın olarak dağıtılmamıştır, ancak bazı otomasyon cihazları hala onu desteklemektedir. Uzun bir süre protokol standardize edilmedi, ancak şimdi bir IEEE-1815 standardı olarak onaylandı.

DNP3, hem RS-232/485 seri bağlantılarını hem de TCP/IP ağlarını destekler. Protokol, OSI modelinin üç katmanını tanımlar: uygulama, veri bağlantısı ve fiziksel. Ayırt edici özelliği, hem master'dan slave'e hem de slave'ler arasında veri aktarma yeteneğidir. DNP3 ayrıca bağımlı cihazlardan ara sıra veri aktarımını da destekler.

Veri iletimi, IEC-101/104 örneğinde olduğu gibi, bir değerler tablosu iletme ilkesine dayanmaktadır. Aynı zamanda, iletişim kaynaklarının kullanımını optimize etmek için tüm veritabanı değil, yalnızca değişken kısmı gönderilir.

DNP3 protokolü ile daha önce ele alınanlar arasındaki önemli bir fark, veri modelinin nesne tanımına yönelik bir girişim ve veri nesnelerinin iletilen mesajlardan bağımsızlığıdır. DNP3'teki veri yapısını tanımlamak için bilgi modelinin bir XML açıklaması kullanılır.

Protokollerin ayrıntılı bir karşılaştırması verilmiştir, ancak biz Tablodayız. 1 Yukarıda tartışılan protokollerle ilgili kısa alıntılar veriyoruz.

Tablo 1. Veri aktarım protokolleri

| Parametre | Protokol | ||

| Modbus | IEC-101/103/104 | DNP3 | |

| iletişim hatları | RS-232/485/422 TCP/IP (Modbus TCP) |

RS-232/485/422 TCP/IP (104) |

RS-232/485/422 TCP/IP |

| Mimari | Müşteri sunucusu | Müşteri sunucusu | Müşteri sunucusu |

| iletişim ilkesi | İndekslenmiş veri noktalarının değişimi | ||

| Sporadik veri aktarımı | Değil | Evet | Evet |

| anlamsal veri modeli | Değil | Değil Temel (103) |

Evet |

| Gerçek zamanlı veri iletimi | Değil | Değil | Değil |

bulgular

Sunulan kısa analizden, mevcut iletişim protokollerinin denetleyici kontrol / veri entegrasyonu görevlerini kontrol sistemlerine oldukça başarılı bir şekilde gerçekleştirmeye izin verdiği, ancak gerçek zamanlı işlevlere (örneğin, ayrı sinyallerin iletimi gibi) izin vermediği görülebilir. röle koruma cihazları, akım ve gerilimlerin anlık değerlerinin iletimi) gerçekleştirilecektir.

Çok sayıda özel protokol, cihazları tek bir sisteme entegre etme sürecini karmaşıklaştırır:

- Protokoller, kontrolör ve DSP tarafından desteklenmelidir, bu da USO ve DSP'de aynı anda çok sayıda protokol için desteğin uygulanmasını gerektirir ve ekipman maliyetinde bir artışa yol açar.

- Tescilli protokolleri kullanan cihazların entegrasyonu, her biri ile çalışacak kurulum personelinin niteliklerini gerektirir.

- Tescilli protokollerden genel protokollere ve geriye dönük sinyallerin yeniden eşlenmesi, genellikle ek bilgiler (zaman damgaları, kalite işaretleri vb. gibi) dahil olmak üzere bilgi kaybına neden olur.

Veri aktarılırken, veri aktarım hızı, aktarılan veri miktarı ve bilgi ağına aynı anda bağlanan cihaz sayısı üzerinde kısıtlamalar getiren çok sayıda seri arabirim hala kullanılmaktadır.

Kritik kontrol komutlarının (RPA'dan devre kesicileri açma komutları, çalışma kilitleri vb.) ve sayısallaştırılmış anlık akım ve gerilim değerlerinin iletimi, mevcut iletişim protokollerinin bu tür bilgileri iletmeye uygun olmaması nedeniyle dijital formatta mümkün değildir.

Mevcut iletişim protokollerinin, protokol konfigürasyonlarının ve iletilen sinyallerin resmi açıklamasına ilişkin gereksinimler getirmediği ve bu nedenle otomatik kontrol sistemleri için tasarım belgelerinin yalnızca katı ortamdaki sinyallerin bir tanımını içerdiği belirtilmelidir.

IEC 61850 standardının oluşturulması için temel hususlar

IEC 61850 standardı üzerindeki çalışmalar 1995 yılında başladı ve başlangıçta iki bağımsız, paralel çalışma grubu tarafından yürütüldü: UCA tarafından oluşturulan bunlardan biri, trafo merkezi ekipmanı (GOMFSE) için ortak nesne modellerinin geliştirilmesiyle uğraştı; IEC teknik komitesi 57 çerçevesinde oluşturulan ikincisi, trafo merkezleri için bir veri iletim protokolü için bir standart oluşturulmasıyla uğraştı.

Daha sonra 1997 yılında her iki grubun çalışmaları IEC TC 57 çalışma grubu 10'un himayesinde birleştirilmiş ve IEC 61850 standardının temeli olmuştur.

Standart üç ilkeye dayanmaktadır:

- Teknolojik olarak bağımsız olmalı, yani teknolojik ilerlemeden bağımsız olarak standart minimum değişikliklere tabi olmalıdır.

- Esnek olmalı, yani aynı standartlaştırılmış mekanizmaları kullanarak farklı sorunları çözebilmelidir.

- Genişletilebilir olmalıdır.

Standardın ilk baskısının geliştirilmesi yaklaşık 10 yıl sürmüştür. Standart, gereksinimleri karşılayarak, elektrik enerjisi endüstrisinin değişen ihtiyaçlarını karşılamanıza ve bilgisayar, iletişim ve ölçüm teknolojilerindeki en son gelişmeleri kullanmanıza olanak tanır.

Bugüne kadar, IEC 61850, çok çeşitli konuları kapsayan ve onu bir dizi iletişim protokolünün bir özelliğinden çok daha fazlasını yapan 25 farklı belgeden (geliştirilmekte olanlar dahil) oluşmaktadır. Standardın ana özelliklerini not ediyoruz:

- Yalnızca bilgilerin nasıl değiş tokuş edileceğini değil, aynı zamanda hangi bilgilerin değiş tokuş edileceğini de belirtir. Standart, bir nesnenin ekipmanının soyut modellerini ve gerçekleştirdiği işlevleri tanımlar. Standardın altında yatan bilgi modeli, veri nesneleri sınıfları, veri öznitelikleri, soyut hizmetler ve bunlar arasındaki ilişkilerin bir açıklaması şeklinde temsil edilir.

- Sistem tasarlama ve kurma sürecini tanımlar.

- Sistem Yapılandırma açıklama Dilini (SCL) belirtir. Bu dil, farklı üreticilerin yazılımları arasında standart bir biçimde cihazların konfigürasyonu hakkında bilgi alışverişi yapma olanağı sağlar.

- Ekipmanın test ve kabul yöntemlerini açıklar.

IEC 61850 ile çalışırken şu standardı anlamanız gerekir:

- belirli uygulama tekniklerini, iletişim mimarilerini veya belirli ürünler için gereksinimleri açıklamaz;

- cihazların işlevselliğini ve algoritmalarını standartlaştırmaz,

- dışarıdan görülebilen birincil ve ikincil ekipman, koruma, kontrol ve otomasyon işlevlerinin işlevselliğini açıklamaya odaklanmıştır.

Elbette bu kadar büyük ölçekli bir çalışma mükemmel olamaz. Standardın yanlışlıklar ve eksikliklerine örnekler olarak, özellikle, standardın gerekliliklerine uygunluğun resmi olarak doğrulanması için yöntemlerin eksikliği, parametrelerin tanımında bir takım teknik yanlışlıklar ve bunların işlenmesine yaklaşımlar vb. . Bu konular sonraki yayınlarda daha ayrıntılı olarak tartışılacaktır.

Standardın eksiklikleri genellikle gereksinimlerin tanımının belirsizliğini ve geliştiricilere göre ana avantajlarından sadece biri olan uygulamada çok fazla serbestliği içerir.

bibliyografya

- Bagleibter O.I. Röle koruma ağlarında akım trafosu. Kısa devre akımının periyodik olmayan bileşeninin CT doygunluğuna karşı mücadele // Elektroteknik Haberleri. 2008. Sayı 5(53).

- Schaub P., Haywood J., Ingram D., Kenwrick A., Dusha G. Geleneksel Olmayan Enstrüman Transformatörlerinin Testi ve Değerlendirilmesi ve Powerlink'in İletim Ağındaki Örneklenmiş Değer Proses Veri Yolu. SEAPAC 2011. CIGRE Avustralya Panel B5.

- Shevtsov M.V. Dijital iletişim kanalları üzerinden URZA arasında ayrık sinyallerin iletimi // Relayshchik. 2009. Hayır. 1.

- Schwarz K. IEC 60870-5-101/-103/-104, DNP3 ve IEC 60870-6-TASE.2'nin IEC 61850 ile karşılaştırılması (çevrimiçi belge: http://bit.ly/NOHn8L).

- Brunner C., Apostolov A. IEC 61850 Yepyeni Dünya. P.A.C Dünya Dergisi. yaz 2007.

- IEC 61850-1: Giriş ve Genel Bakış.

arka fon

Uzun zaman önce çok uzak bir galakside...2004 yılında "ohm yaşadı-oldu Amicima Inc. protokolün GPL uygulamasının geliştirildiği MFP - MFPNet. Sonra serbest bıraktılar amiciTelefon- Skype'ın rakiplerinden biri, ancak konumlandırma sorunları nedeniyle işler pek iyi gitmedi. İyi bir gerçek zamanlı yayın protokolüne ihtiyaç duydukları için 2007'de Adobe tarafından satın alındılar.

RTMP'nin nesi var?

RTMP gerçek zamanlı bir yayın protokolü değildir:- gecikmeleri en aza indirme sorunu çözülmedi;

- cihaz adresi değiştiğinde yayın durur;

- TCP, gecikmeyi büyük ölçüde artırır ve gereksiz teslim kontrolleriyle iletileri şişirir;

- pencere boyutu kontrolü yok.

RTMFP hakkında önyargılar

Bu özel bir protokoldür

Adobe olarak yayınlamaya karar verdi RFC7016 halkın dikkatini çekmek için ama bir şekilde başardı. İşin garibi, çarpık RTMP spesifikasyonuna benzemiyor ve daha çok MFP'ye benziyor.Protokolün kendisi modülerdir: sertifika değişimi, şifreleme, akış senkronizasyonu ayrı bir profil olarak uygulanır. Flash'ta olan, Flash'ta kalır. gibi üçüncü taraf çözümlerin geliştiricileri için Kümülüs, Flash bir kara kutu olarak kaldı; Nisan 2014'te bir şekilde sessizce ve anlaşılmaz bir şekilde çıktı Adobe'nin Flash İletişimi için RTMFP Profili.

UDP - teslimat garantisi yok

Oldukça fazla sayıda gerçek zamanlı protokol UDP kullanır, teslimatı garanti etmek için bir ağ sağlama toplamı ve seçici teslimat kontrolleri ekler. Sadece gelmesi gerekenleri kontrol ederler, her şeyi arka arkaya değil. Ses/video için paket teslim kontrolü daha mantıklı değil. Pencere boyutu (MTU) genellikle maksimum ve statiktir; bu, bir paket kaybolduğunda daha sonra eski verilerin alınmasıyla birlikte bir geçersiz oynatma durumu olasılığını artırır.RTMFP'ye ihtiyacımız yok - WebRTC'miz var

WebRTC bu bir protokol değil, bir tarayıcı teknolojisi - SIP'yi bir RTP yığınıyla tarayıcıya entegre etme girişimi. RTP, SRTP, SCTP, RTCP, ZRTP, RTSP'yi bir demet halinde çaprazlarsanız, RTMFP alırsınız. Ancak bazı durumlarda, bu tür paketlerin artıklığı vardır ve RTMFP'de olmayan sorunları ele alır.RTMFP, NAT üzerinden iletme ve pencere boyutu kontrolüne ve uygulama tarafından artıklık kontrolü ile akışlar için meta verilere ve iletme/yönlendirme oturumlarına ve kendi DHT'sine sahiptir.

Tüm bunları uygulamak için kaç tane RTP benzeri protokole ihtiyacınız var?.. Sanırım 4-5 adet civarında bir yerde.

Yayın protokollerinin mevcut uygulaması duruma benzer:

"6 protokol var, ancak hepsinin ölümcül bir kusuru var ve bir tane daha geliştireceğiz..."

Bir yıl geçer.

"7 protokol var ve hepsinin ölümcül bir kusuru var..."

RTMFP, mevcut çözümleri değiştirme girişimi değildir. Bu, onları genelleştirme, fazlalıktan kurtulma ve kullanıcıların kullanımına sunma girişimidir.

RTMFP ve OSI Modeli

Öyleyse, RTMFP protokolünün hangi OSI modeli seviyelerini kapsadığına bakalım.Fiziksel ve kanal

Burada çırpınan kelebeklerden kaynaklanan geçici enerji dalgalanmaları yok, ancak warp altuzaylarında veri iletimi yoluyla fazlalık istiyorum.Ağ ve ulaşım

Bunlar IP ve UDP çok noktaya yayındır.

Burada ve Yol MTU keşfi ve Tıkanıklık Kontrolü, her belirli akış için zaten kutuda. Seçici teslimat kontrol sıklığına sahip bir veri aktarım modu vardır - her N paketini bir kez kontrol ederiz. Teslimat gecikmelerini ölçmek için tüm paketler zaman damgalıdır. Yerleşik DHT tipi uç nokta karma adresleme.Sunum katmanı

Flash için bu, elbette, AMF3 ve kapsüllenmiş RTMP'dir, ancak başka herhangi bir veri iletilebilir.

RTMFP'de güvenlik

- Statik ve geçici anahtarlarla klasik Diffie-Hellman anahtar değişimi.

- Paketleri dijital olarak imzalama özelliğine sahip oturumlarda çerezler ve sertifikalar. Doğru, varsayılan olarak imzasız paketler geçerli kabul edilir.

- AES128 şifreleme için kullanılır, ancak başka herhangi bir blok algoritması kullanılabilir.

- HMAC-SHA256 veya ağ sağlama toplamları.

Katil işlevi nerede?

Yeni pop telefon IPhone 6 Plus'ın son tanıtımının yayınlanamaması olayını herkes hatırlıyordur herhalde?Bu nedenle, bir istemcinin gelen bir akışı aldığını ve bunu iki veya daha fazla (mümkünse) ve benzeri şekilde yayınladığını hayal edin - mümkün olan maksimum gecikme izin verdiği sürece. Aynı zamanda, gecikmeleri en aza indirmek ve toplu iş penceresini optimize etmek için istemci ağacında gerçek zamanlı permütasyonlar ve sıralamalar meydana gelir. Sonuç olarak, yayın sunucusunun giden trafiğinde birden fazla azalma elde edebilirsiniz.

Ve herkes görecek...

Kullanım durumları

Canlı içerik yayını

Aslında protokolün amacı bu ve bu görevle çok iyi başa çıkıyor.

Sadece ses/görüntü aktarımı için değil, Flash oyunlarda ana aktarım aracı olarak da kullanılabilir.CDN

Bu P2P'dir ve bir dosyayı indirmek için sadece adını, karmasını ve boyutunu bilmeniz gerekir.

Bir http2rtmfp ağ geçidi uygulamak mümkündür - olasılıklar oldukça ilginçtir.Video konferans ve sohbetler

Snowden sonrası dönemde, RTMFP uygun fiyatlı ve güvenli bir P2P aktarımıdır. Ayrıca ana avantajı, cihazın ağ adresi değiştiğinde yayına devam edebilmesidir. 3G/4G'de hücreler değiştirilirken WebRTC düşebilir. RTP yığını, böyle bir ortamda yayın yapmak için pek uygun değildir.Özel ağlar içinde gerçek zamanlı veri aktarımı

Bu kullanım durumunun ana avantajı, esnek yönlendirme politikası, gecikme minimizasyonu, isteğe bağlı paket teslim kontrolleri ve yerleşik trafik önceliklendirme olasılığıdır. Bütün bunlar, her bir özel uygulama için ayrı ayrı yapılandırılabilir.

Mevcut RTMFP tabanlı çözümler nasıl?

Kısacası işler çok kötü. Bugüne kadar açık uygulamalar arasında belki de Cumulus vardır. Çok yavaş gelişir. RFC'ye değil, RTMFP Cirrus 1'in ilk tersine dayalıdır, bu nedenle mevcut Flash Profile Cirrus 2 ile uyumluluk oldukça tartışmalıdır. P2P'de yedeklilik organizasyonu ve cihazlar arasında yayın dahil olmak üzere kullanışlılığın çoğunu uygular. FMS var ama FMS gibi çalışıyor…Yapıcı açıklamalar yapmaktan memnuniyet duyacağım.

Yorumlarda, biliyorsanız, lütfen RTMFP'nin analoglarını belirtin.

HighScreen Cosmo İncelemesi: Model Kırılması

HighScreen Cosmo İncelemesi: Model Kırılması Smartphone Micromax Q415: yorumlar, inceleme, açıklama ve özellikler Tasarım, boyutlar, kontroller

Smartphone Micromax Q415: yorumlar, inceleme, açıklama ve özellikler Tasarım, boyutlar, kontroller Megafon Optima'yı (Alcatel OT-MS3B) tanımlayın ve kilidini açın

Megafon Optima'yı (Alcatel OT-MS3B) tanımlayın ve kilidini açın